Výzkumníci přišli na to, jak obejít čtečky otisků prstů ve většině počítačů se systémem Windows

Od doby, kdy Windows 10 představil Windows Hello v roce 2015 , byla většina notebooků a tabletů se systémem Windows dodávána s nainstalovaným nějakým druhem biometrického ověřovacího zařízení. Někdy to znamená infračervenou webovou kameru skenující obličej nebo duhovku; někdy to znamená snímač otisků prstů namontovaný na tlačítku napájení nebo jinde na zařízení.

I když jsou tyto metody ověřování pohodlné, nejsou zcela imunní vůči zneužití zabezpečení. V roce 2021 se vědcům podařilo oklamat některé IR webové kamery Windows Hello infračervenými snímky tváří uživatelů. A minulý týden výzkumníci z Blackwing Intelligence zveřejnili rozsáhlý dokument ukazující, jak se jim podařilo obejít některé z nejpopulárnějších snímačů otisků prstů používaných v počítačích se systémem Windows.

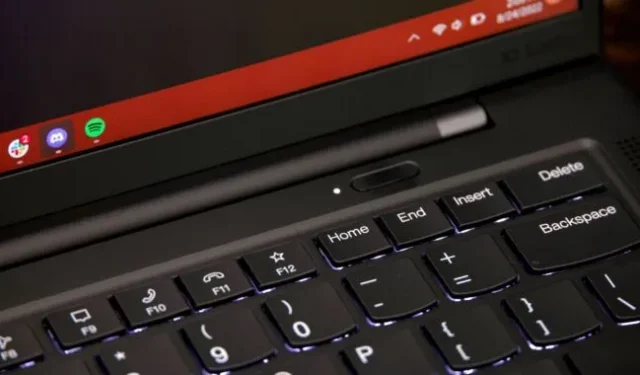

Bezpečnostní výzkumníci Jesse D’Aguanno a Timo Teräs píší, že s různým stupněm zpětného inženýrství a za použití externího hardwaru byli schopni oklamat snímač otisků prstů Goodix v Dell Inspiron 15, snímač Synaptic v Lenovo ThinkPad T14 a senzor ELAN v jednom z vlastních krytů typu Surface Pro od společnosti Microsoft. Toto jsou jen tři modely notebooků z širokého světa počítačů, ale jedna z těchto tří společností obvykle vyrábí snímač otisků prstů v každém notebooku, který jsme v posledních několika letech recenzovali. Je pravděpodobné, že většina počítačů se systémem Windows se čtečkami otisků prstů bude vůči podobným exploitům zranitelná.

Příspěvek Blackwing o zranitelnosti je také dobrým přehledem toho, jak přesně fungují snímače otisků prstů v moderních počítačích. Většina čteček otisků prstů kompatibilních s Windows Hello používá snímače „match on chip“, což znamená, že snímač má své vlastní procesory a úložiště, které provádějí veškeré skenování a porovnávání otisků prstů nezávisle, aniž by se spoléhaly na hardware hostitelského počítače. Tím je zajištěno, že v případě ohrožení hostitelského počítače nebude možné získat přístup k datům otisků prstů nebo je extrahovat. Pokud jste obeznámeni s terminologií Applu, toto je v podstatě způsob, jakým je nastavena jeho Secure Enclave .

Komunikaci mezi snímačem otisků prstů a zbytkem systému má obstarat protokol SCDP (Secure Device Connection Protocol). Jedná se o protokol vyvinutý společností Microsoft, který má ověřit, zda jsou snímače otisků prstů důvěryhodné a bez kompromisů, a šifrovat provoz mezi snímačem otisků prstů a zbytkem počítače.

Každý snímač otisků prstů byl nakonec poražen jinou slabinou. Snímač otisků prstů Goodix na notebooku Dell implementoval SCDP správně ve Windows, ale v Linuxu žádnou takovou ochranu nepoužíval. Po připojení snímače otisků prstů k Raspberry Pi 4 se týmu podařilo využít podporu Linuxu a „špatnou kvalitu kódu“ k registraci nového otisku prstu, který by umožnil vstup do účtu Windows.

Pokud jde o čtečky otisků prstů Synaptic a ELAN používané Lenovo a Microsoft (v tomto pořadí), hlavním problémem je, že oba senzory podporovaly SCDP, ale ve skutečnosti to nebylo povoleno. Touchpad společnosti Synaptic používal pro komunikaci vlastní implementaci TLS, kterou dokázal využít tým Blackwing, zatímco čtečka otisků prstů Surface používala ke komunikaci prostou textovou komunikaci přes USB.

„Ve skutečnosti může jakékoli zařízení USB tvrdit, že je senzorem ELAN (podvržením jeho VID/PID) a jednoduše tvrdit, že se přihlašuje oprávněný uživatel,“ napsali D’Aguanno a Teräs.

Přestože všechny tyto exploity v konečném důsledku vyžadují fyzický přístup k zařízení a útočníkovi, který je odhodlán proniknout do vašeho konkrétního notebooku, široká škála možných exploitů znamená, že neexistuje žádná jediná oprava, která by dokázala vyřešit všechny tyto problémy, i když výrobci notebooků motivováni k jejich realizaci.

První doporučení Blackwing je, že všechny snímače otisků prstů Windows Hello by měly skutečně povolit a používat SCDP, protokol vyvinutý společností Microsoft, aby se pokusil zabránit přesně takovému druhu věcí. SCDP zjevně není neprůstřelné, ale jeden snímač otisků prstů, který používal SCDP, si vyžádal více času a úsilí, než se do něj nabourat. Výrobci PC by také měli „provést audit [jejich] implementace kvalifikovaným odborníkem třetí stranou“, aby zlepšili kvalitu a bezpečnost kódu.

Ke cti Microsoftu je třeba přiznat, že tato zjištění jsou publikována hlavně proto, že tým Microsoft Offensive Research & Security Engineering (MORSE) pozval Blackwing Intelligence, aby se v první řadě pokusila prolomit snímače otisků prstů. Společnost Microsoft má velkou kontrolu nad věcmi, které výrobci počítačů OEM potřebují zabudovat do svých systémů Windows, a společnost se může rozhodnout, že bude v budoucnu vyžadovat použití SCDP nebo jiných funkcí v počítačích.

Kromě těchto specifických exploitů tým Blackwing spekuluje, že mohou existovat další zranitelnosti ve firmwaru každého snímače otisků prstů a v ladicích rozhraních, které mohou umožnit další útoky, a že čtečky mohou být také zranitelné vůči jiným „přímým hardwarovým útokům“. Tým plánuje prozkoumat tyto možnosti v budoucnu a také má v úmyslu podívat se na čtečky otisků prstů v zařízeních Linux, Android a Apple.

Napsat komentář