Nuevos hallazgos indican que el método puaf_landa en realidad está parcheado en iOS 16.7, no en 17.0

Durante el fin de semana de Año Nuevo, compartimos la noticia sobre un nuevo método de explotación del descriptor de archivos del kernel ( kfd ) llamado puaf_landa que amplió el soporte del prolífico exploit del kernel a versiones más nuevas de iOS y iPadOS 16.x.

Pero para consternación de la comunidad jailbreak el miércoles por la mañana temprano, algunos desarrolladores comenzaron a retroceder en lo que originalmente era una noticia fantástica después de descubrir que Apple parchó silenciosamente el método puaf_landa en iOS y iPadOS 16.7.

Hubiera sido fácil pasar por alto las circunstancias, ya que Apple incluyó a puaf_landa como parcheado en iOS y iPadOS 17.0. Pero como notaron varios desarrolladores destacados al intentar actualizar varias herramientas para admitirlo, puaf_landabe se comportó de manera extraña y no produjo los resultados esperados en iOS y iPadOS 16.7 o posterior.

Entre esos desarrolladores se encuentran @alfiecg_dev, @mineekdev y @MasterMike88, todos ellos voces establecidas y confiables en la comunidad actual. Algunos de ellos incluso han contribuido a las modernas herramientas de jailbreak.

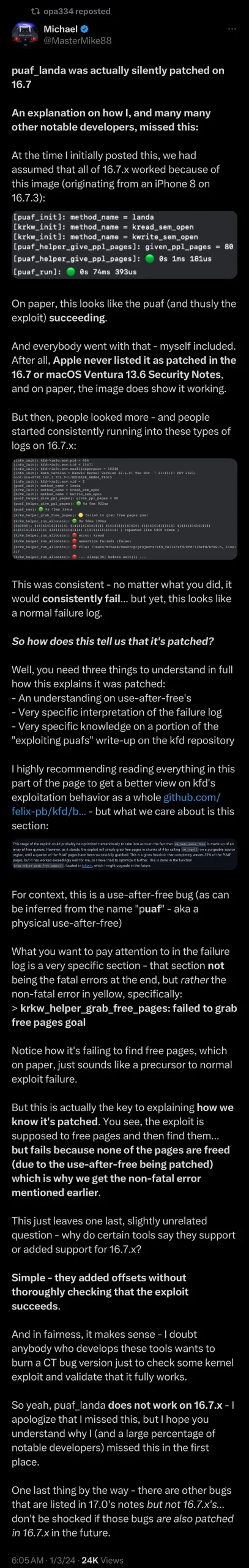

Si bien @alfiecg_dev y @mineekdev confirmaron los hallazgos, fue @MasterMike88 quien explicó el problema de manera tan elocuente en una publicación en X (anteriormente Twitter). De hecho, incluso captó la atención del desarrollador principal de Dopamine y TrollStore , Lars Fröder (@opa334dev), como se muestra en la nueva publicación en la siguiente captura de pantalla:

Si está interesado en leer los detalles importantes y comprender por qué es así, puede leerlos en la captura de pantalla de la publicación C anterior, pero resumiremos la necesidad de saber para casi todos los usuarios que puedan No entiendo la jerga técnica que aparece a continuación.

Al parecer, el parche de puaf_landa se pasó por alto por dos razones principales: 1) porque no figuraba como parcheado en las notas de la versión de iOS y iPadOS 16.7 de Apple; y 2) porque la captura de pantalla original mostraba que el método parecía funcionar en un iPhone 8 con iOS 16.7.3.

No fue hasta que la gente comenzó a husmear en los archivos de registro para determinar por qué el método no funcionaba correctamente que se toparon con errores y fallas inexplicables en dispositivos que ejecutaban iOS y iPadOS 16.7 y posteriores, que es lo que realmente hizo sonar la campana sobre este problema.

Pero no todo es pesimismo. Si se puede sacar algo positivo de todo esto, es que ahora tenemos un exploit del kernel que alcanza su punto máximo en iOS y iPadOS 16.6.1 en lugar de iOS y iPadOS 16.5 (y 16.6 beta 1). Esto significa que más personas tienen acceso a TrollStore 2 que antes y que la derivación PPL del equipo Kaspersky GreAT se puede utilizar para realizar un jailbreak para iOS y iPadOS 16.5.1 además de iOS y iPadOS 16.0-16.5. Así que sigue siendo un método útil…

De hecho, incluso si no planeas hacer jailbreak, el método puaf_landa debería resultar útil para instalar complementos que no sean jailbreak en dispositivos iOS y iPadOS 16.0-16.6.1 mediante aplicaciones de administrador de paquetes como Misaka , Picasso , y PureKFD .

¿Estás triste por la noticia de hoy? Discute en la sección de comentarios a continuación.

Deja una respuesta