Turvauurija annab välja r/w tuumaga PoC iOS 15 ja macOS 12 töötavatele Neural Engine seadmetele

Turvauurija @_simo36 pööras palju pead, postitades reedel säutsu, mis näib sisaldavat kontseptsiooni tõestust (PoC) WeightBufs-nimelise kasutusahela jaoks, mis pakub iOS-i ja iPadOS 15 mõnes versioonis tuumamälu lugemis- ja kirjutamisvõimalusi. ja macOS. 12.

Tweetis osutab @_simo36 GutHubi lehele , mis ei sisalda mitte ainult kogu teavet ärakasutamise kohta, vaid ka POC2022-l peetud esitluse slaide .

Tundub, et ärakasutamine toetab kõiki iOS-i ja iPadOS 15 versioone Neural Engine’i seadmetes (A11 ja uuemad), kuid ei toeta iOS-i ja iPadOS 16; kuid iOS ja iPadOS 15.6 parandavad liivakasti põgenemise, mis katkestab WeightBufide murdmiseks kasutatud ärakasutamise ahela. Seda silmas pidades on täielik kasutusahel praegu saadaval ainult iOS-i ja iPadOS-i 15.0–15.5 ja macOS 12.0–12.4 jaoks.

Ülaltoodud probleem tõstab esile ühe peamise probleemi, mis tänapäeval jailbreake mõjutab, st kuidas meetodid on muutunud olulisemaks kui kerneli ärakasutamine. Ükski kerneli ärakasutamine ei murra praegust iOS-i või iPadOS-i püsivara, kuna Apple jätkab iPhone’i ja iPadi turvalisuse tugevdamist. Seetõttu vajavad jailbreak arendajad selle saavutamiseks lisaressursse, nagu möödasõidud ja liivakasti põgenemised. Kõigi nende mehhanismide kaudu navigeerimise loogika on tehnika.

@_simo36 ärakasutusahel kasutab ära vähemalt nelja erinevat turvaauku, millest on Apple’ile juba teatatud, sealhulgas järgmist:

- CVE-2022-32845: Model.hwx jaoks on lisatud allkirja kontrollimise möödaviimine.

- CVE-2022-32948: DeCxt::FileIndexToWeight() Lugege OOB-i massiiviindeksi puudumise tõttu.

- CVE-2022-42805: ZinComputeProgramUpdateMutables() juhuslik lugemine on täisarvu ületäitumise probleemi tõttu võimalik

- CVE-2022-32899: DeCxt::RasterizeScaleBiasData() Puhvri allatulek täisarvu ületäitumise probleemi tõttu.

@_simo36 ütleb praegu, et nad on edukalt testinud oma kasutusahelat järgmiste seadmete ja püsivara kombinatsioonidega:

- iPhone 12 Pro (iPhone 13.3), milles töötab iOS 15.5

- iPad Pro (iPad 8,10), milles töötab iPadOS 15.5

- iPhone 11 Pro (iPhone 12.3), milles töötab iOS 15.4.1

- MacBook Air (10.1 M1-kiibiga), milles töötab macOS 12.4

Nii et me teame, et te kõik esitate põletava küsimuse: “Kas seda saab kasutada vanglast väljamurdmiseks?” Ja lihtne vastus sellele küsimusele oleks eitav, sest see on vaid üks tükk suuremast puslest ja palju rohkem tööd. jailbreak’i loomiseks ja selle käitamiseks lõppkasutajate seadmetes.

Kontseptsiooni tõestus on aga suurepärane näide meisterlikust häkkimisest ja jääb üle vaid loota, et see aitab mõistatust kiiremini lahendada, kuna mitmed häkkimismeeskonnad töötavad taustal iOS-i ja iPadOS 15 jaoks jailbreakide väljatöötamisel.

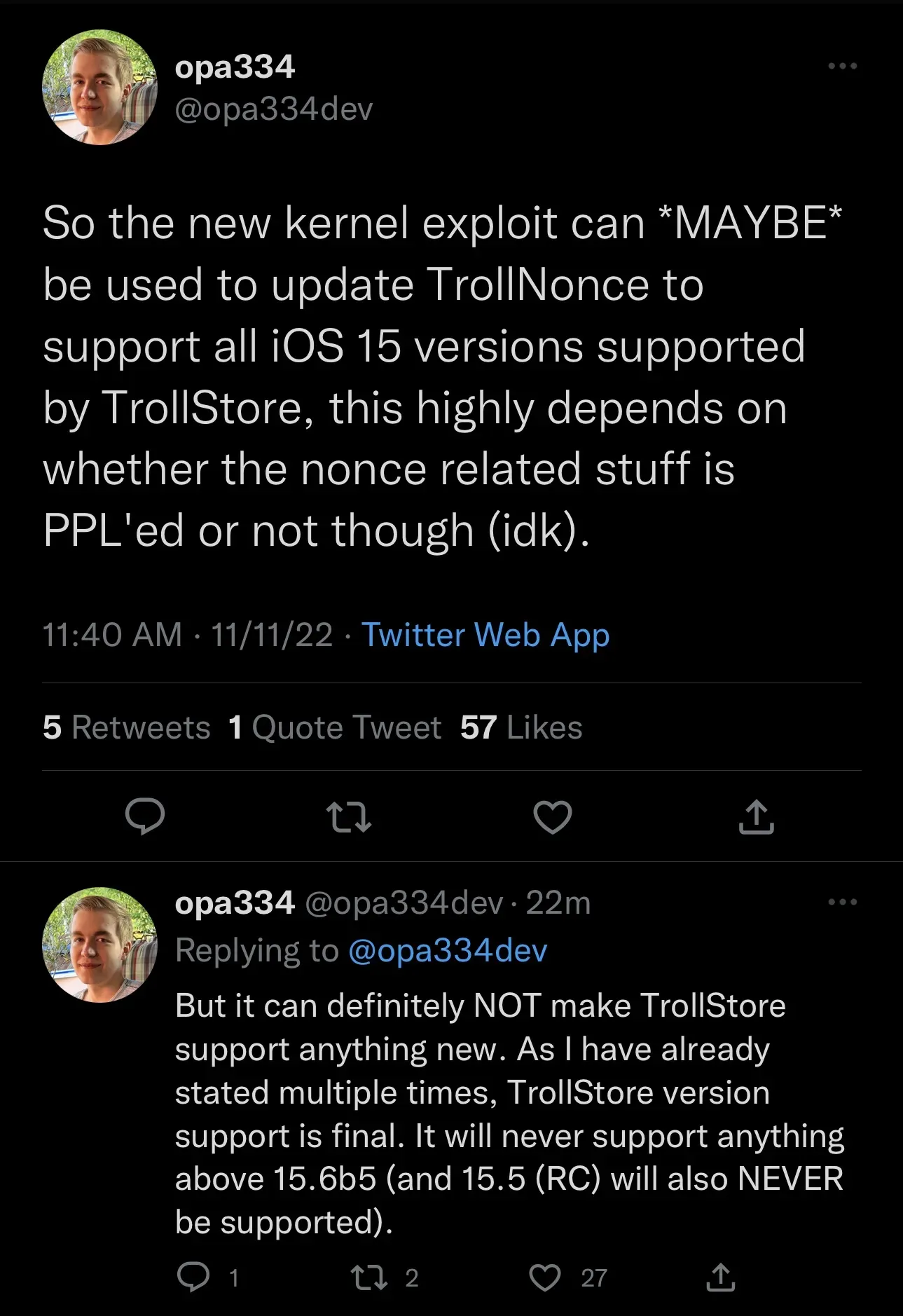

Tegelikult otsivad mõned arendajad juba võimalusi selle oma projektidesse kaasamiseks, näiteks TrollStore’i arendaja @opa334, kes saaks seda kasutada TrollNonce’i täiustamiseks. Kuid tasub märkida, et TrollStore ei toeta kunagi midagi uuemat kui püsivara, mida see juba toetab:

Kas olete põnevil, et näha, mis saab uuest kasutusahelast? Andke meile teada allpool olevas kommentaaride jaotises.

Lisa kommentaar