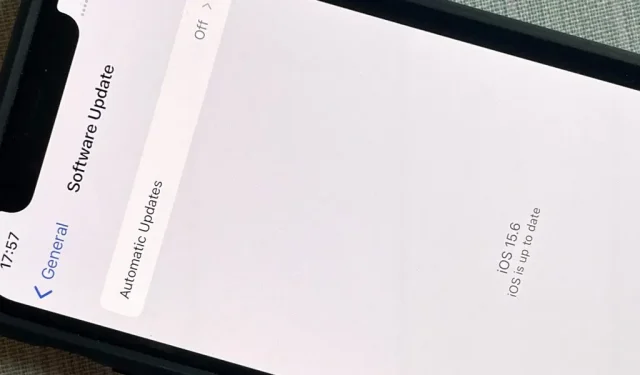

35 を超えるセキュリティ修正が含まれる iPhone 用 iOS 15.6 について知っておくべき 7 つのこと

約 2 か月にわたるベータ テストを経て、Apple はついに iOS 15.6 ソフトウェア アップデートをすべての iPhone ユーザーにリリースしました。以前の iOS 15.5 や iOS 15.4 ほど機能は豊富ではありませんが、それでも知っておくべきことがいくつかあります。

iOS 15.6 アップデートと iPadOS 15.6 は、5 つのベータ版と 2 つのリリース候補が開発者とパブリック ベータ テスターに提供された後、7 月 20 日に一般向けにリリースされました。

TV アプリでのライブ スポーツの新しいコントロール

Apple が iOS 15.6 で認識している新機能は 1 つだけです。それは、TV アプリでのライブ スポーツ ゲームのコントロールのセットです。新しいコントロールを使用すると、ライブ スポーツを一時停止、巻き戻し、または巻き戻したり、ブロードキャスト全体を再開して最初から試合を視聴したりすることができます。

エラー訂正

ライブ スポーツ ゲーム用の新しい TV コントロール以外に、Apple が iOS 15.6 に関して認めているのは、いくつかのバグ修正だけです。

• デバイスのメモリが利用可能な場合でも、設定でメモリがいっぱいであると表示され続ける可能性がある問題を修正しました。

• メール内のテキストを移動するときに点字デバイスが遅くなったり、応答しなくなったりする可能性がある問題を修正します。

• タブが前のページに戻ってしまう可能性がある Safari の問題を修正しました。

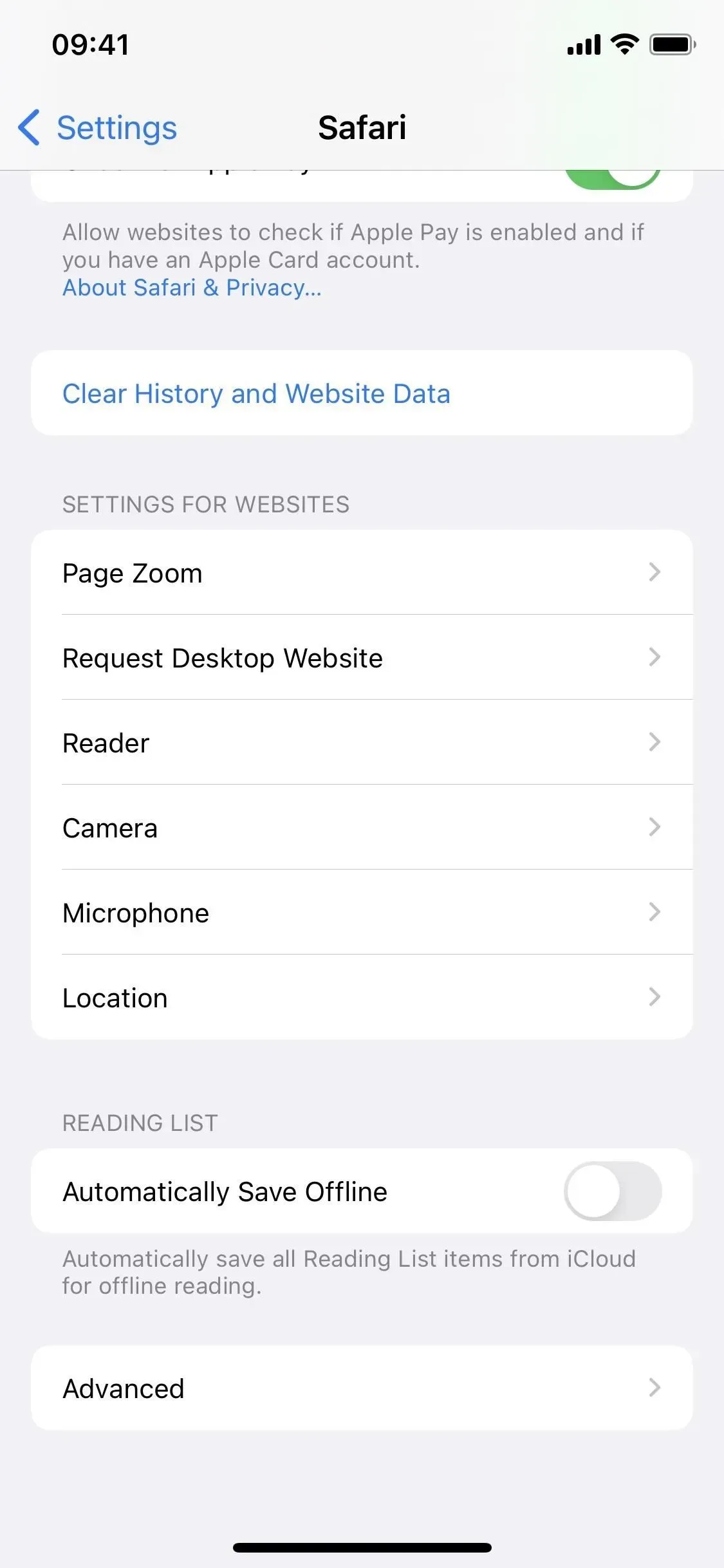

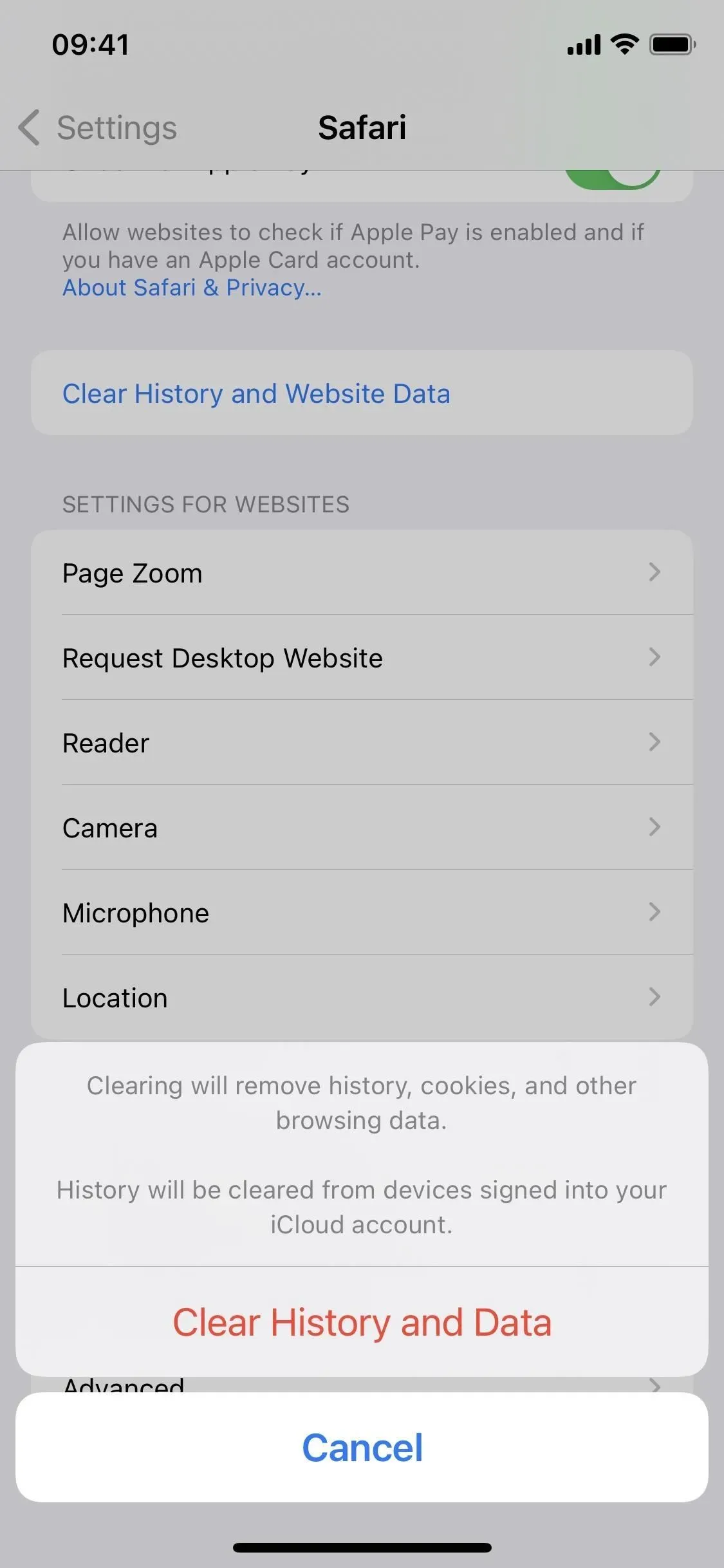

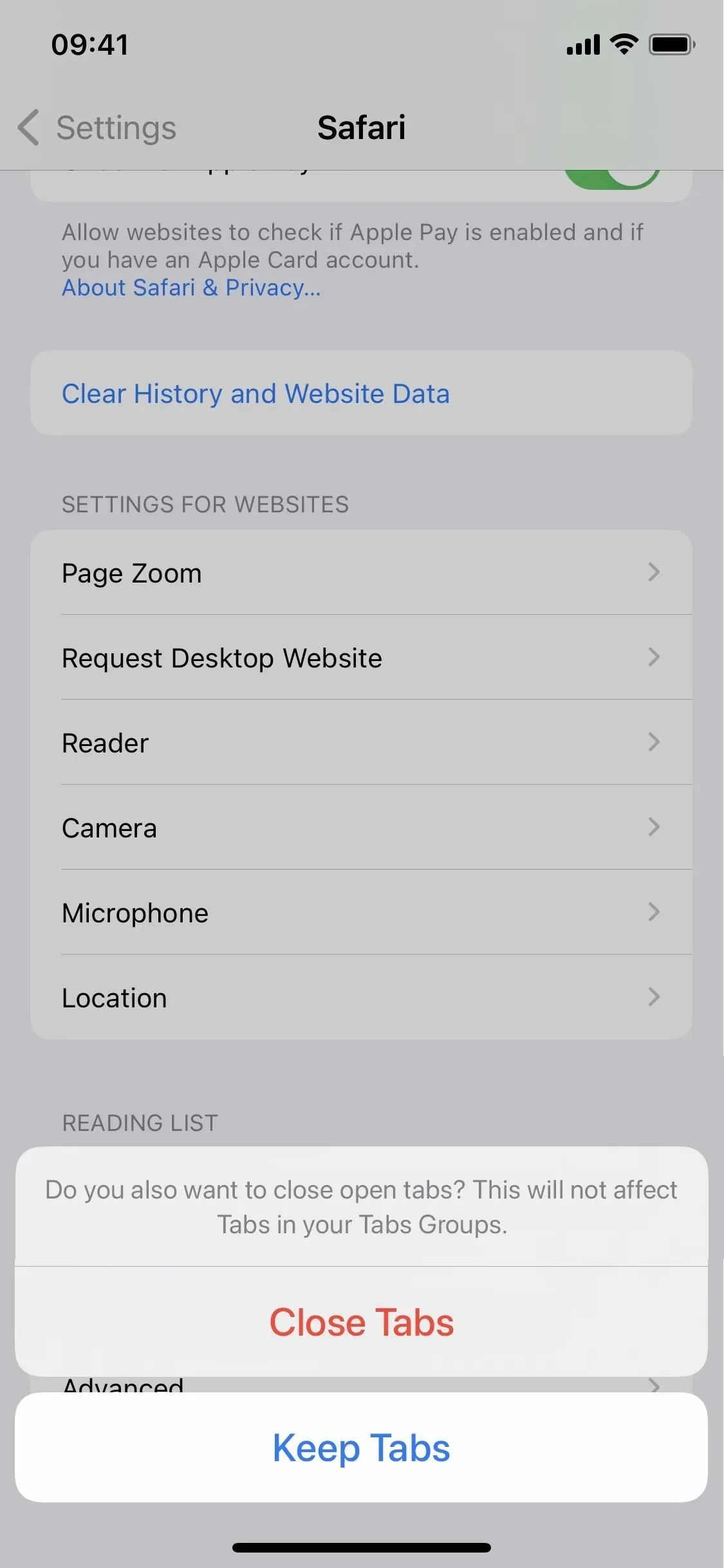

Safari データを消去するときにタブを消去する

通常、[設定] -> [Safari] -> [Web サイトの履歴とデータを消去] -> [履歴とデータを消去] に移動すると、履歴、Cookie、およびその他の閲覧データがすぐに消去されます。iOS 15.6では、「タブを閉じる」または「タブを保持する」ように求められる場合もあります。この設定は、メインの「[#] タブ グループ」で開いているすべてのタブにのみ適用されますが、カスタム タブ グループには影響しません。

通信セキュリティの向上

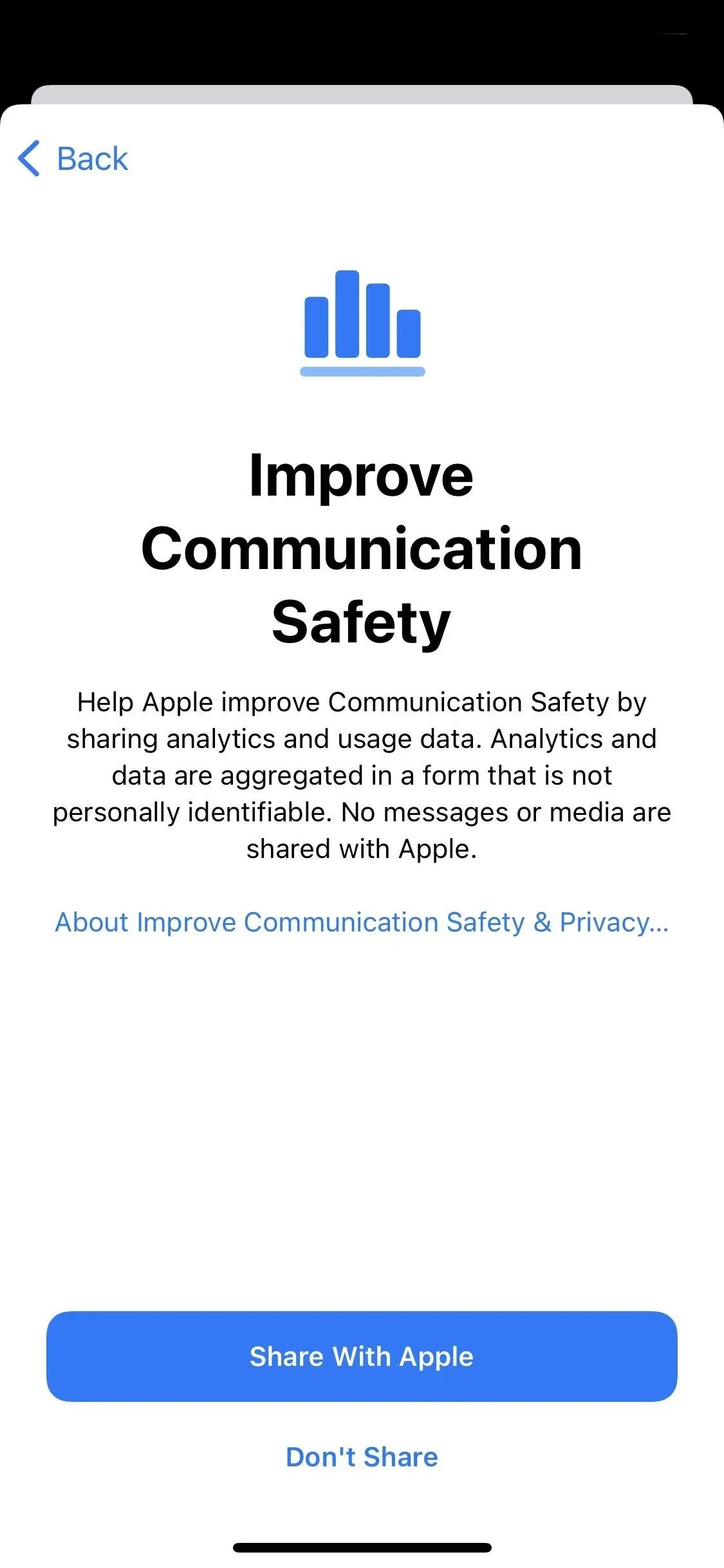

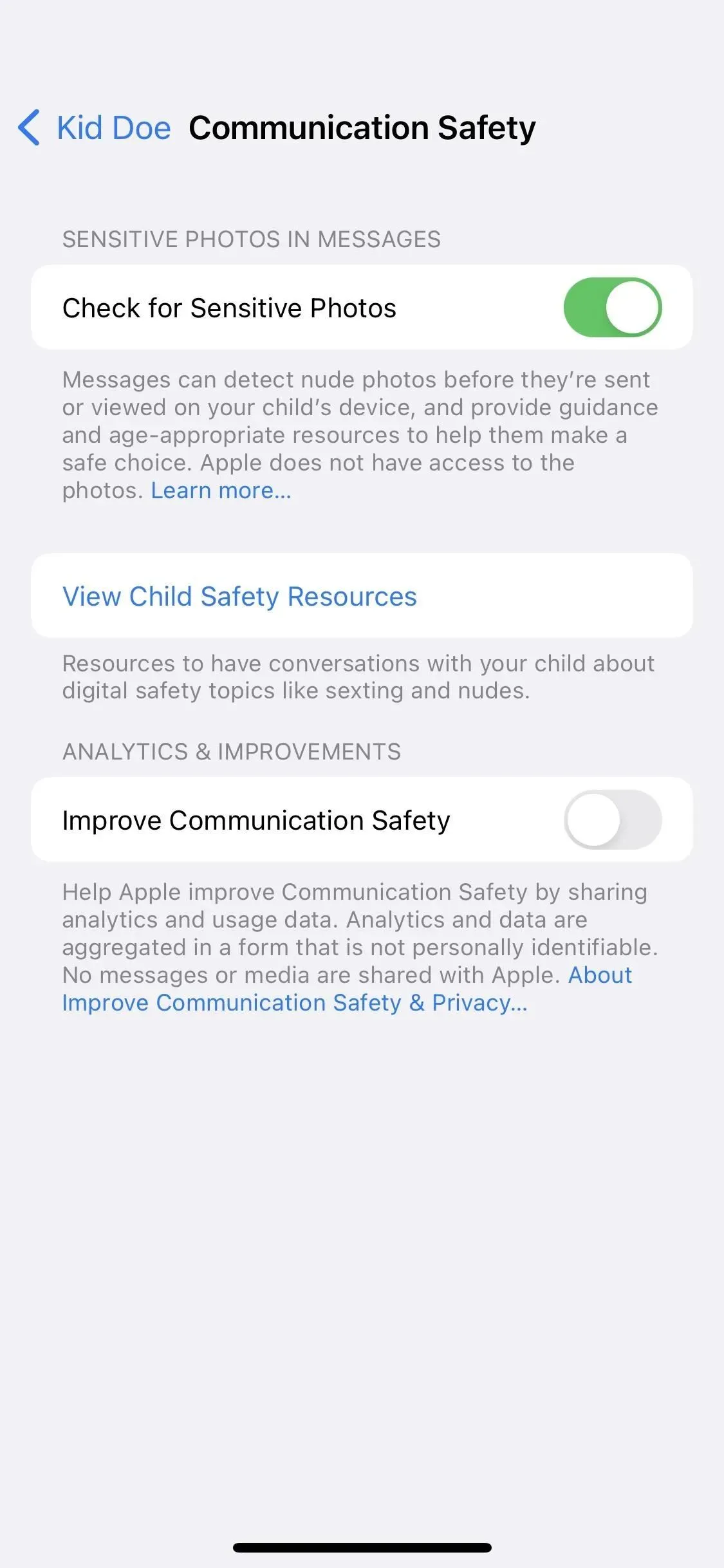

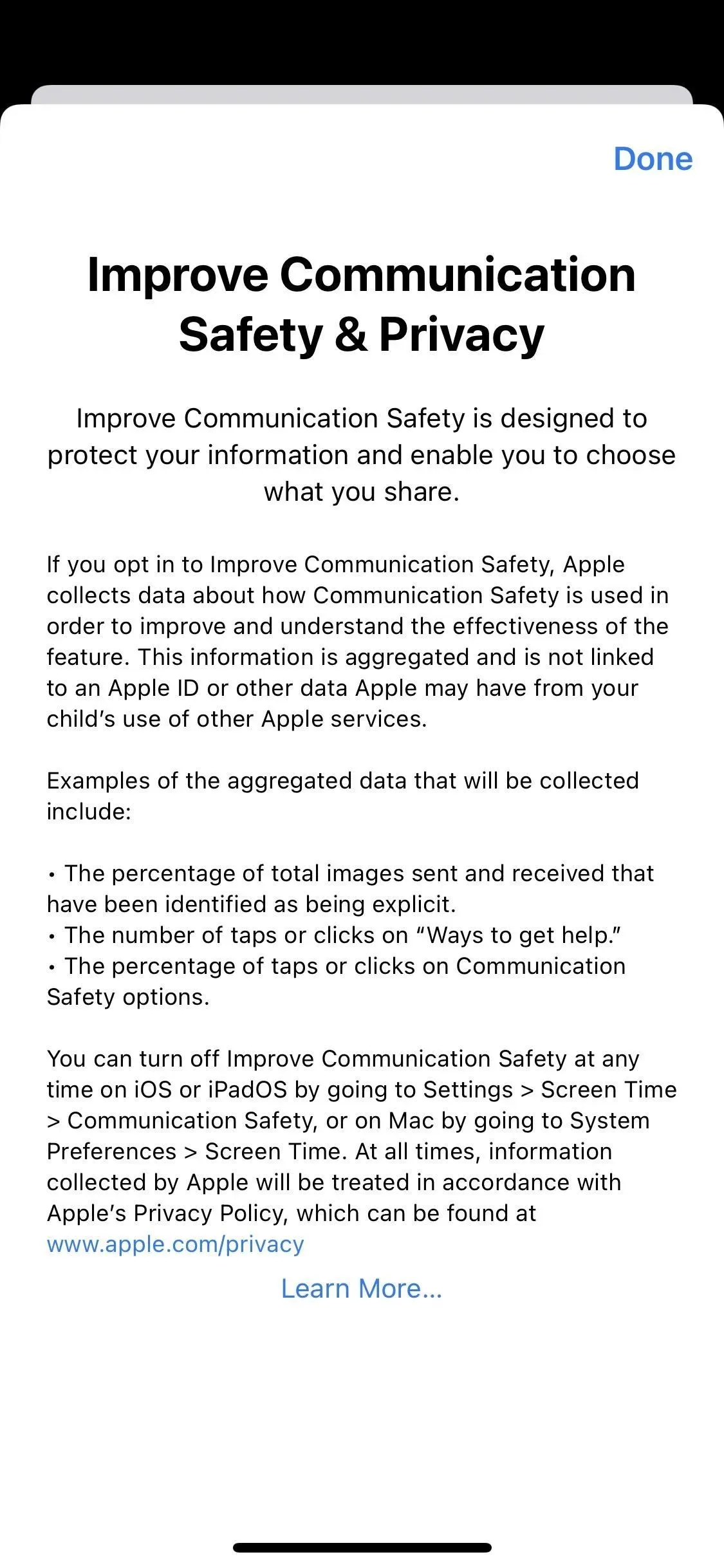

ファミリー グループにお子様がいる場合、[設定] -> [スクリーンタイム] -> [お子様の名前] -> [通信の安全性] に「通信の安全性を強化する」オプションが追加されました。Apple による通信セキュリティ機能の改善を支援したい場合は、このスイッチをオンにできます。

分析と使用状況データを共有することで、Apple が通信セキュリティを向上できるように支援します。分析およびデータは、個人を特定できない形式で収集されます。Apple によってメッセージやメディアが送信されることはありません。

[通信セキュリティ] オプションを開いたことがない場合は、分析および使用状況データを「Apple と共有」または「共有しない」ことを提案するスプラッシュ画面 (下の左のスクリーンショット) が表示される場合があります。お子様のスクリーンタイムページに、「通信をより安全にする」ように求める通知が表示される場合もあります。これにより、以下に示すスプラッシュ画面が開きます。

国際電話着信時の新機能

今後は、不明な発信者から国際電話を受信すると、iOS はその電話を国際電話としてマークし、迷惑電話として報告するオプションを提供します。

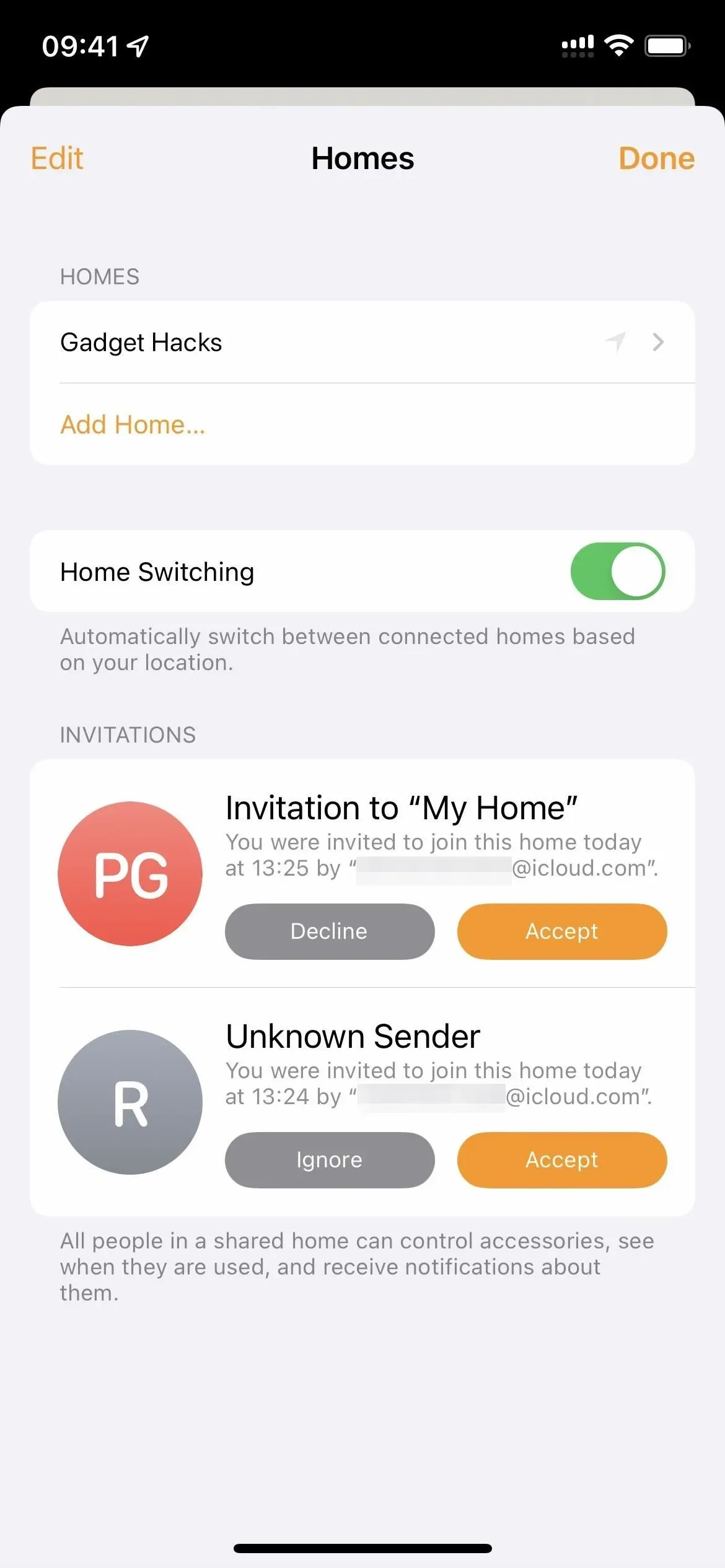

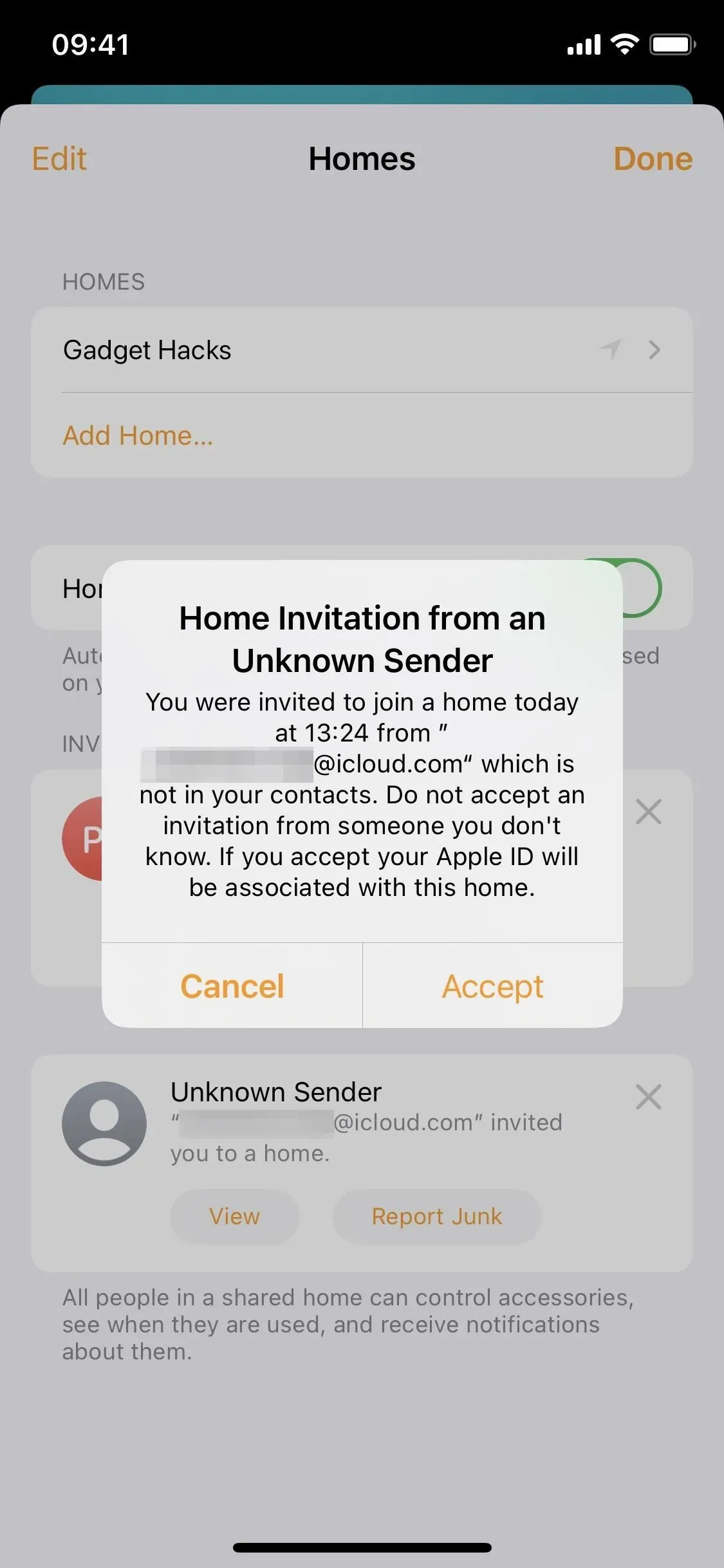

ホーム招待メニューを更新

以下に示すように、ホーム アプリでは、ホームに参加するための招待の間にスペースができるようになりました。また、ホーム画面の設定には「同意する」ボタンがありません。代わりに、「表示」が表示され、スクリーンセーバーが開き、招待を承諾または拒否できる詳細情報が表示されます。

招待プロセスの最も重要なホーム更新は、不明な送信者、つまり連絡先に含まれていないユーザーから送信された招待に対する新しい [迷惑メールを報告] ボタンです。以前は、不明な連絡先からの招待を受け入れるか拒否するだけでしたが、追加情報を表示したり、スパムとして報告したりできるようになりました。

iOS 15.5 (左) と iOS 15.6 (右) のホーム設定。

35 を超えるセキュリティ修正

37 件のセキュリティ アップデートもあり、大きなアップデートの中には、ホーム、Safari 拡張機能、Wi-Fi、WebKit、WebRTC、およびカーネルの脆弱性を修正するものもあります。ソフトウェア アップデートには、「ネットワーク上で特権的な立場にあるユーザーがユーザーのアクティビティを追跡できる」という脆弱性さえあります。そして、「アプリケーションがユーザーの機密情報にアクセスできる」という iCloud フォト ライブラリのもう 1 つの脆弱性により、iOS 15.6 のアドレスが与えられます。

- AFPS: root 権限を持つアプリケーションは、カーネル権限で任意のコードを実行できます。

- AppleAVD: リモート ユーザーがカーネル コードを実行する可能性があります

- AppleAVD: アプリケーションがカーネル メモリを公開できる

- AppleMobileFileIntegrity: アプリは root 権限を取得できます

- Apple Neural Engine: アプリがサンドボックスを終了する可能性があります

- Apple Neural Engine: アプリケーションはカーネル権限で任意のコードを実行できる

- Apple Neural Engine: アプリケーションはカーネル権限で任意のコードを実行できる

- オーディオ: アプリケーションはカーネル権限で任意のコードを実行できます。

- オーディオ: アプリケーションはカーネル メモリを公開する可能性があります

- CoreMedia: アプリはコア メモリを公開できる

- CoreText: リモート ユーザーにより、アプリケーションが予期せず終了したり、任意のコードが実行されたりする可能性があります。

- ファイルシステム イベント: アプリケーションが root 権限を取得できる

- GPU ドライバー: アプリケーションはカーネル メモリを公開できる

- GPU ドライバー: アプリケーションはカーネル権限で任意のコードを実行できます。

- ホーム: ユーザーはロック画面から制限付きコンテンツを表示できます。

- iCloud フォト ライブラリ: アプリがユーザーの機密情報にアクセスできる

- ICU: 悪意のある Web コンテンツを処理すると、任意のコードが実行される可能性がある

- ImageIO: 悪意のある画像処理によりプロセス メモリが公開される可能性がある

- ImageIO: 悪意のあるファイルを処理すると、任意のコードが実行される可能性がある

- ImageIO: 悪意のある画像処理によりユーザー情報が漏洩する可能性がある

- ImageIO: 画像処理はサービス妨害につながる可能性があります

- IOMobileFrameBuffer: アプリケーションはカーネル権限で任意のコードを実行できます。

- カーネル: root 権限を持つアプリケーションは、カーネル権限で任意のコードを実行できます。

- カーネル: アプリケーションはカーネル メモリを公開できます。

- カーネル: 任意のカーネル読み取りおよび書き込み機能を持つアプリケーションは、ポインター認証をバイパスできます。

- カーネル: 任意のカーネル読み取りおよび書き込み機能を持つアプリケーションは、ポインター認証をバイパスできます。

- Liblouis: アプリケーションによって、アプリケーションが予期せず終了したり、任意のコードが実行されたりする可能性があります。

- libxml2: アプリケーションは機密性の高いユーザー情報を渡すことができます。

- マルチタッチ: アプリケーションはカーネル権限を使用して任意のコードを実行できます。

- PluginKit: アプリケーションは任意のファイルを読み取ることができます

- Safari 拡張機能: 悪意のある Web サイトにアクセスすると機密データが漏洩する可能性があります

- ソフトウェア アップデート: 特権的なネットワーク ポジションを持つユーザーは、ユーザーのアクティビティを監視できます。

- WebKit: 悪意のあるコンテンツを含む Web サイトにアクセスすると、UI スプーフィングが発生する可能性があります。

- WebKit: 悪意のある Web コンテンツ処理により、任意のコードが実行される可能性がある

- WebRTC: 悪意のある Web コンテンツ処理により、任意のコードが実行される可能性がある

- Wi-Fi: アプリケーションにより、予期しないシステムのシャットダウンやカーネル メモリへの書き込みが発生する可能性があります。

- Wi-Fi: リモート ユーザーが予期しないシステムのシャットダウンやカーネル メモリの破損を引き起こす可能性があります。

iOS 15.6の新機能をご存知ですか? 以下のコメント欄でお知らせください。

コメントを残す