Kok3shi 脱獄開発者が 9.7 インチ iPad Pro での kfd ベースの iPadOS 16 脱獄を披露

過去数か月間は、iPhone および iPad の脱獄コミュニティに参加するのに興味深い時期でした。iOS および iPadOS 17 が利用可能になりましたが、arm64e デバイス向けの iOS および iPadOS 16 ジェイルブレイクはまだ公開されていません。多数のカーネル エクスプロイトと PPL バイパスに関する風潮により、ジェイルブレイクのシーズンがまた来るかもしれないという期待が高まっています。

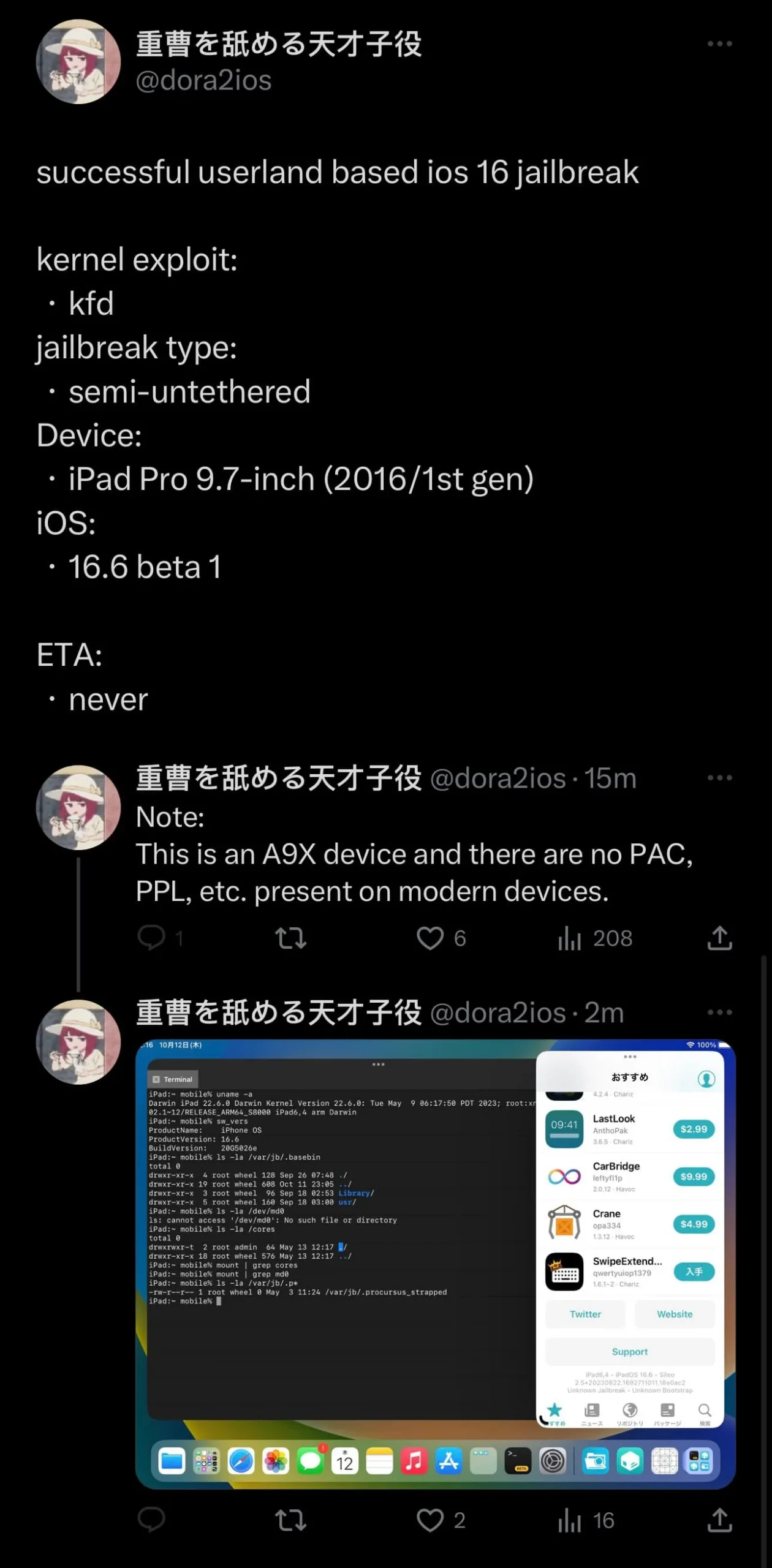

Apple が iPhone や iPad の脱獄者とのハッカー対セキュリティの戦いに勝利したというルカ・トデスコのような著名なセキュリティ研究者らの警告にもかかわらず、 kok3shiなどの古い脱獄ツールの開発者である @dora2ios がX (旧 Twitter) に乗り出したようです。iPadOS 16のジェイルブレイクと思われるものをからかいます。

この投稿には、開発者が iPadOS 16.6 ベータ 1 を搭載した iPad Pro 9.7 インチ (2016/第 1世代) モデルを使用しているというデモンストレーション ビデオが含まれています。これは A9X チップを搭載した arm64 デバイスであるため、ジェイルブレイクにはarm64e デバイスとして必要となる PPL または PAC バイパス。

添付のスクリーンショットは、Sileo パッケージ マネージャー アプリ ウィンドウの下部にあるデバイス統計を示しています。

おそらくさらに興味深いのは、ジェイルブレイクが、ジェイルブレイクなしで新しいファームウェア バージョンでMacDirtyCowのようなアドオンを可能にするために使用されている、現在多量に使用されているカーネル ファイル記述子 ( kfd ) エクスプロイトを利用しているという事実です。

投稿によると、この脱獄はほとんどの最新の脱獄ツールと同様に半アンテザードであり、一般に公開する予定はないようです。これは、セキュリティ研究目的で自分の作業を非公開にしたい脱獄開発者によく見られる傾向です。

しかし、このからかいのせいで疎外感を感じる必要はありません。なぜなら、iOS または iPadOS 16 のどのバージョンを実行している場合でも、palera1n 脱獄はすでにこの問題 (および他の多くの古い checkm8 ブートロムのエクスプロイト脆弱性デバイス) をカバーしているからです。

いずれにせよ、kfd エクスプロイトが脱獄に使用されているのを見るのは興味深いことです。それでも、PPL バイパスなしで kfd 経由で arm64e デバイスがジェイルブレイクされるのは見られないので、iOS および iPadOS 17 で修正されたデバイスがいつか明るみに出ることを願っています。

脱獄に取り組み続けている人を見るのを楽しみにしていますか? 以下のコメントセクションでお知らせください。

コメントを残す