35개 이상의 보안 수정 사항이 포함된 iPhone용 iOS 15.6에 대해 알아야 할 7가지 사항

거의 두 달 간의 베타 테스트 끝에 Apple은 마침내 모든 iPhone 사용자에게 iOS 15.6 소프트웨어 업데이트를 출시했습니다. 이전의 iOS 15.5나 iOS 15.4만큼 기능이 풍부하지는 않지만 여전히 알아야 할 몇 가지 사항이 있습니다.

iOS 15.6 업데이트와 iPadOS 15.6은 개발자와 공개 베타 테스터에게 5개의 베타와 2개의 릴리스 후보가 제공된 후 7월 20일 대중에게 공개되었습니다.

TV 앱의 라이브 스포츠를 위한 새로운 컨트롤

Apple이 iOS 15.6에 대해 인식하고 있는 새로운 기능은 TV 앱의 라이브 스포츠 게임용 컨트롤 세트뿐입니다. 새로운 컨트롤을 사용하여 라이브 스포츠를 일시 중지, 되감기 또는 되감고 전체 방송을 다시 시작하여 게임을 처음부터 시청할 수 있습니다.

오류 수정

라이브 스포츠 게임을 위한 새로운 TV 컨트롤 외에 Apple이 iOS 15.6에 대해 인정하는 유일한 것은 몇 가지 버그 수정입니다.

• 장치의 메모리를 사용할 수 있는데도 설정에 계속해서 장치 메모리가 가득 찼다고 표시되는 문제를 수정합니다.

• Mail에서 텍스트를 탐색할 때 점자 장치가 느려지거나 응답하지 않는 문제를 수정합니다.

• 탭이 이전 페이지로 돌아갈 수 있는 Safari의 문제를 수정합니다.

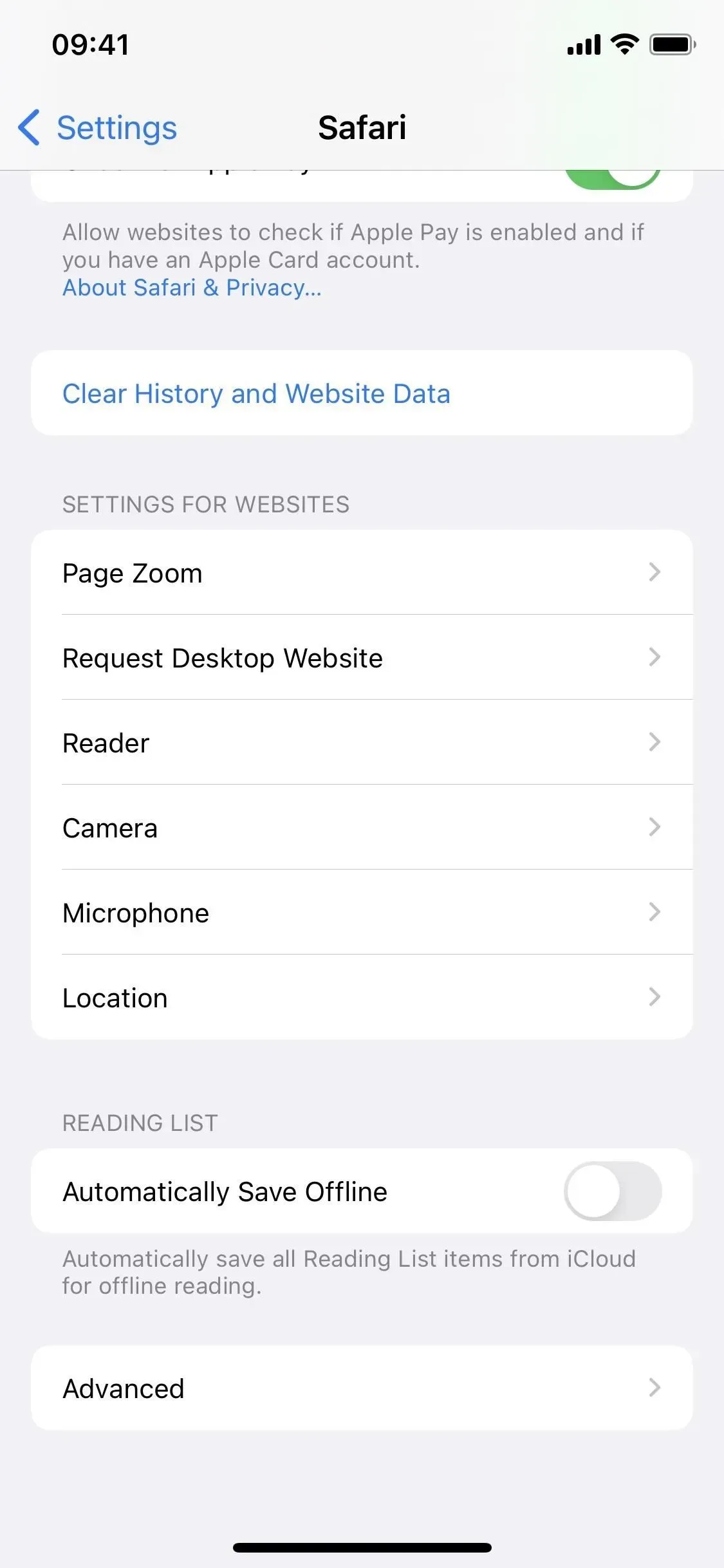

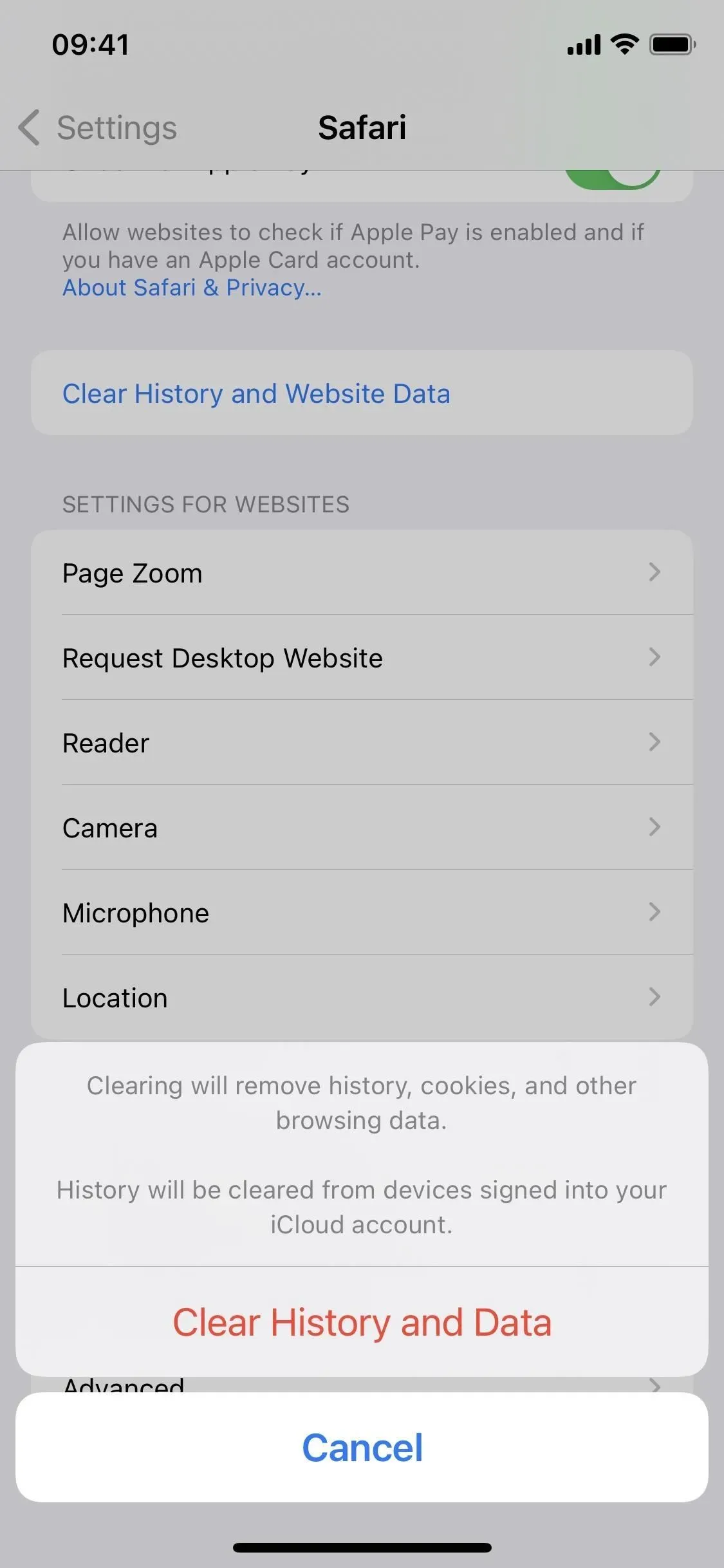

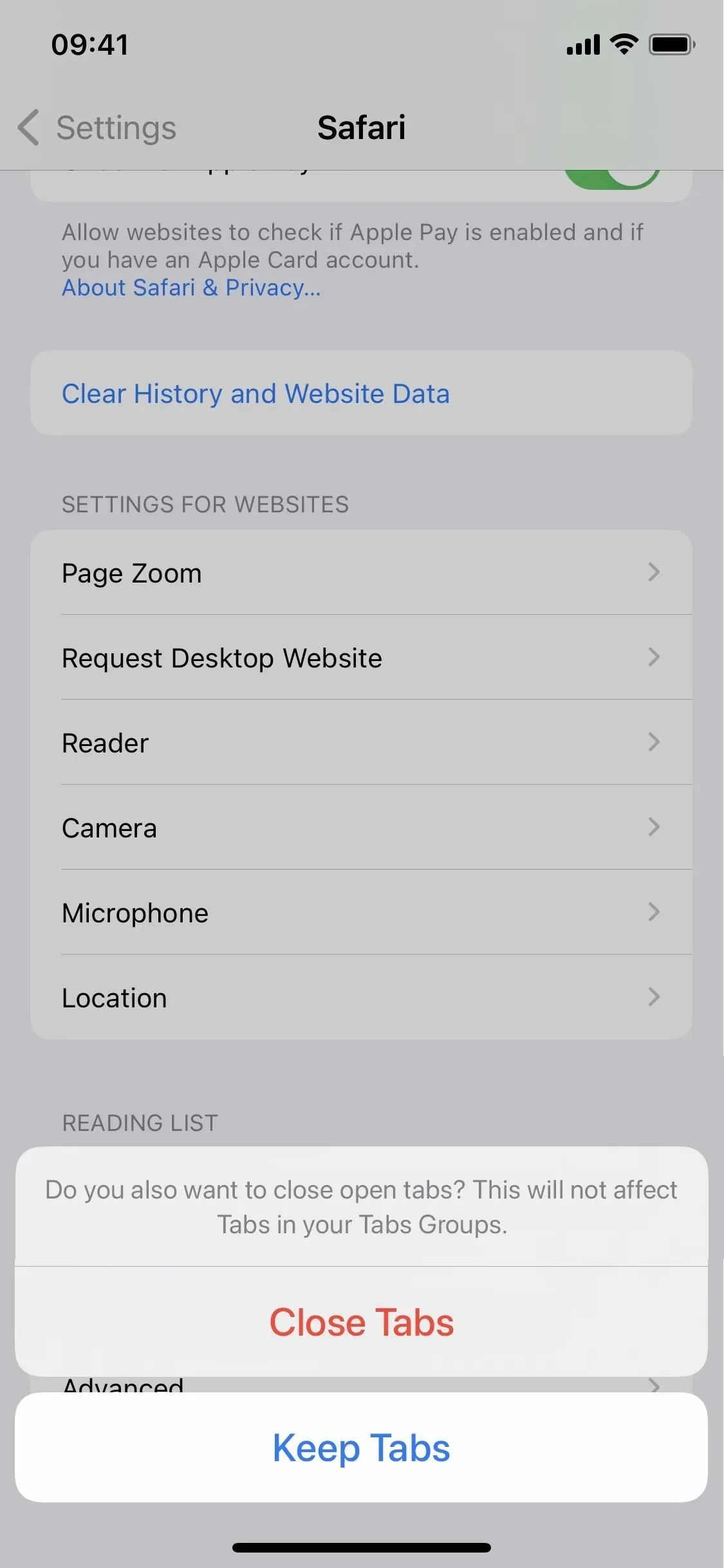

Safari 데이터를 지울 때 탭 지우기

일반적으로 설정 -> Safari -> 웹사이트 기록 및 데이터 지우기 -> 기록 및 데이터 지우기로 이동하면 기록, 쿠키 및 기타 검색 데이터가 즉시 사라집니다. iOS 15.6에서는 “탭 닫기” 또는 “탭 유지”를 요청할 수도 있습니다. 이 설정은 기본 “[#] 탭 그룹”에 열려 있는 모든 탭에만 해당되며 사용자 정의 탭 그룹에는 영향을 미치지 않습니다.

통신 보안 향상

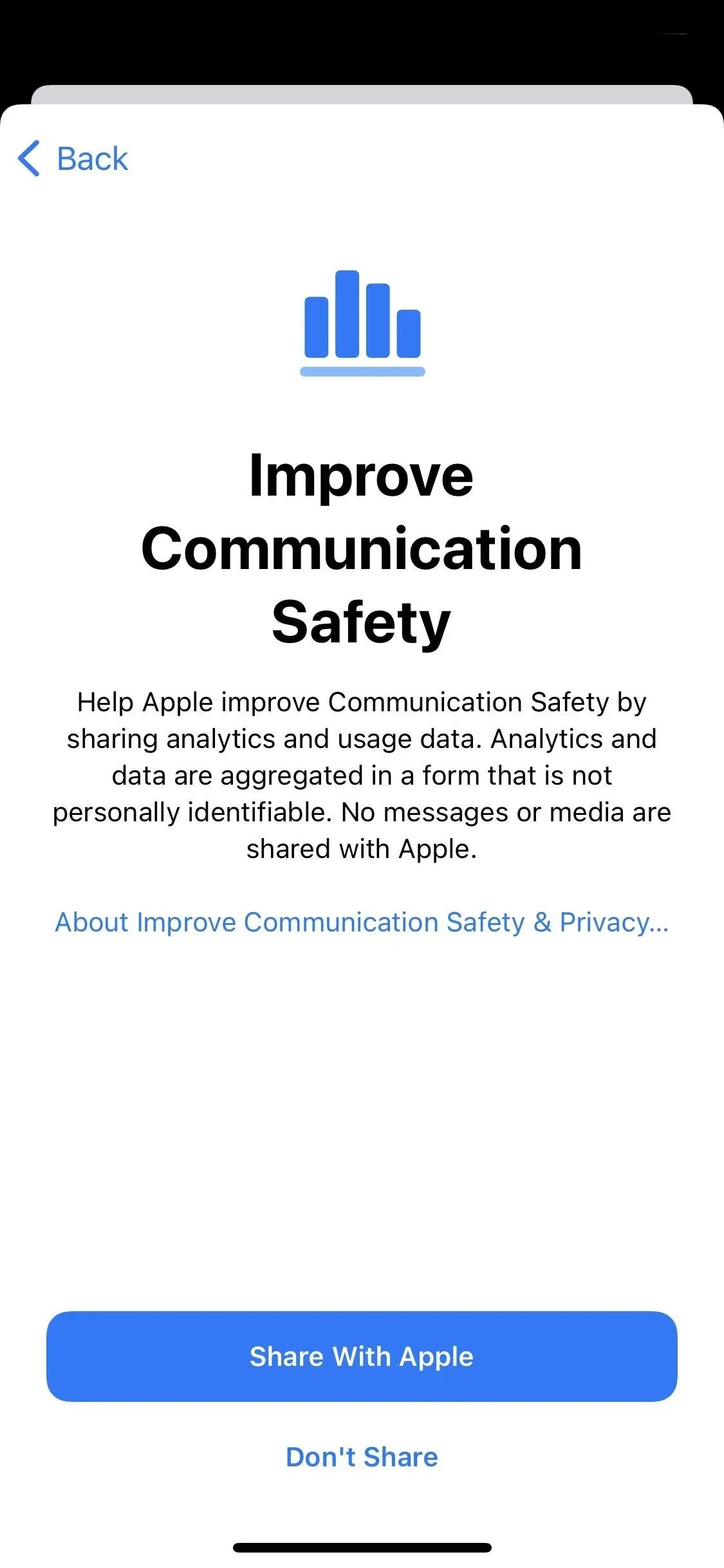

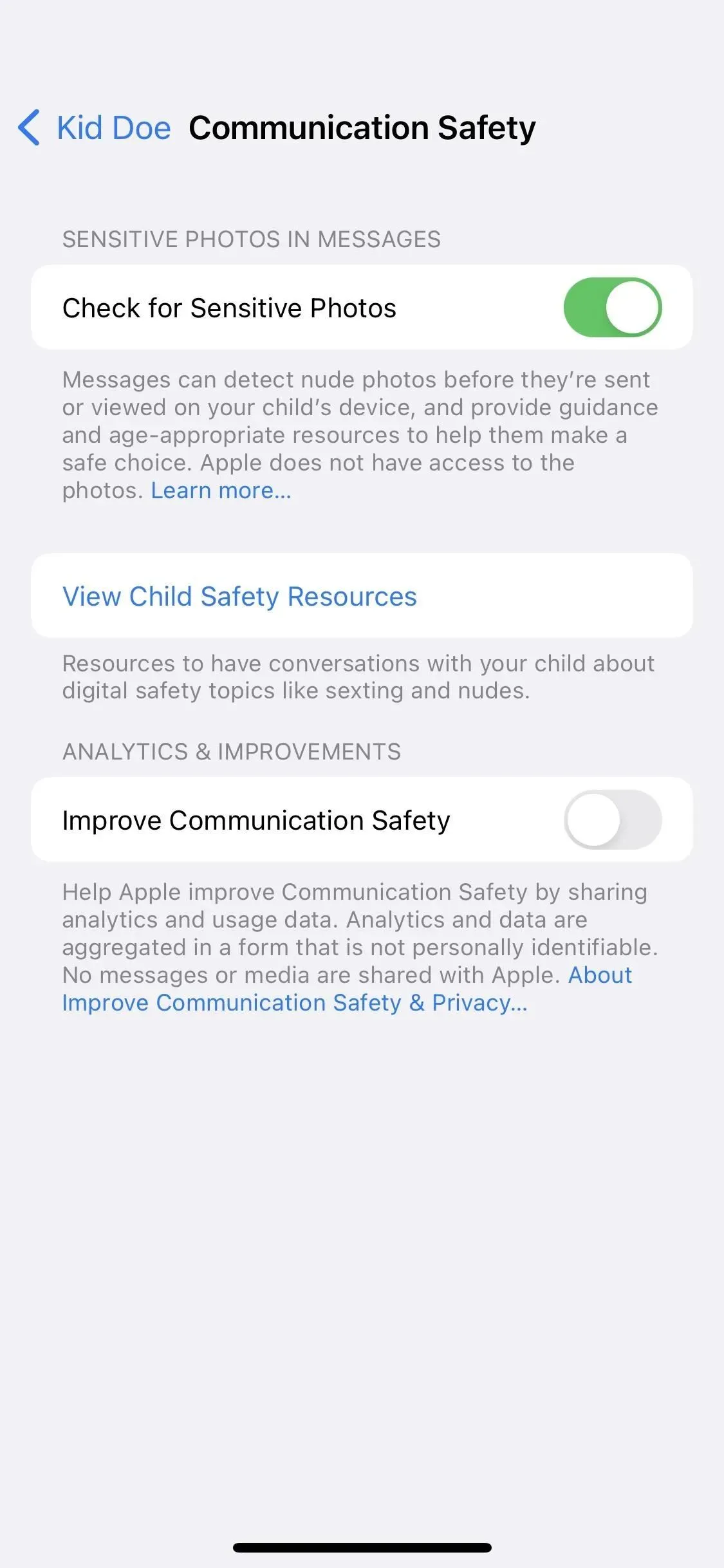

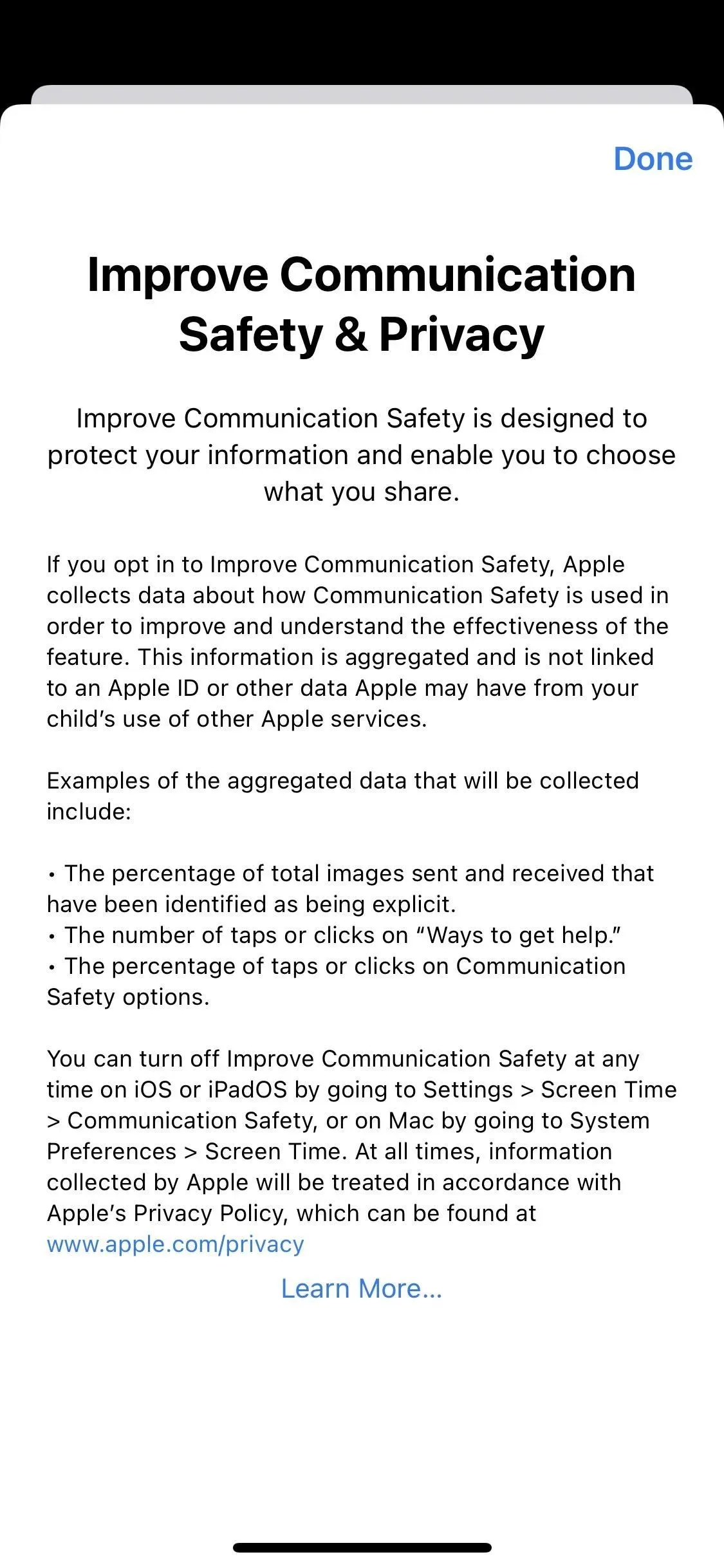

가족 그룹에 자녀가 있는 경우 이제 설정 -> 화면 시간 -> [자녀 이름] -> 통신 안전에 “통신 안전 강화” 옵션이 있습니다. Apple이 통신 보안 기능을 개선하는 데 도움을 주고 싶다면 이 스위치를 켤 수 있습니다.

분석 및 사용 데이터를 공유하여 Apple이 통신 보안을 개선할 수 있도록 도와주세요. 분석 및 데이터는 개인을 식별할 수 없는 형태로 수집됩니다. Apple은 메시지나 미디어를 전송하지 않습니다.

통신 보안 옵션을 열어본 적이 없는 경우 “Apple과 공유” 또는 “공유하지 않음” 분석 및 사용 데이터를 제안하는 스플래시 화면(아래 왼쪽 스크린샷)이 표시될 수 있습니다. 또한 자녀의 스크린 타임 페이지에 “커뮤니케이션을 더 안전하게 하십시오”라고 요청하는 알림이 표시될 수 있습니다. 그러면 아래와 같은 스플래시 화면이 열립니다.

수신 국제 전화를 위한 새로운 기능

이제 알 수 없는 발신자로부터 국제 전화를 받을 때마다 iOS는 이를 국제 전화로 표시하고 원치 않는 전화로 신고할 수 있는 옵션을 제공합니다.

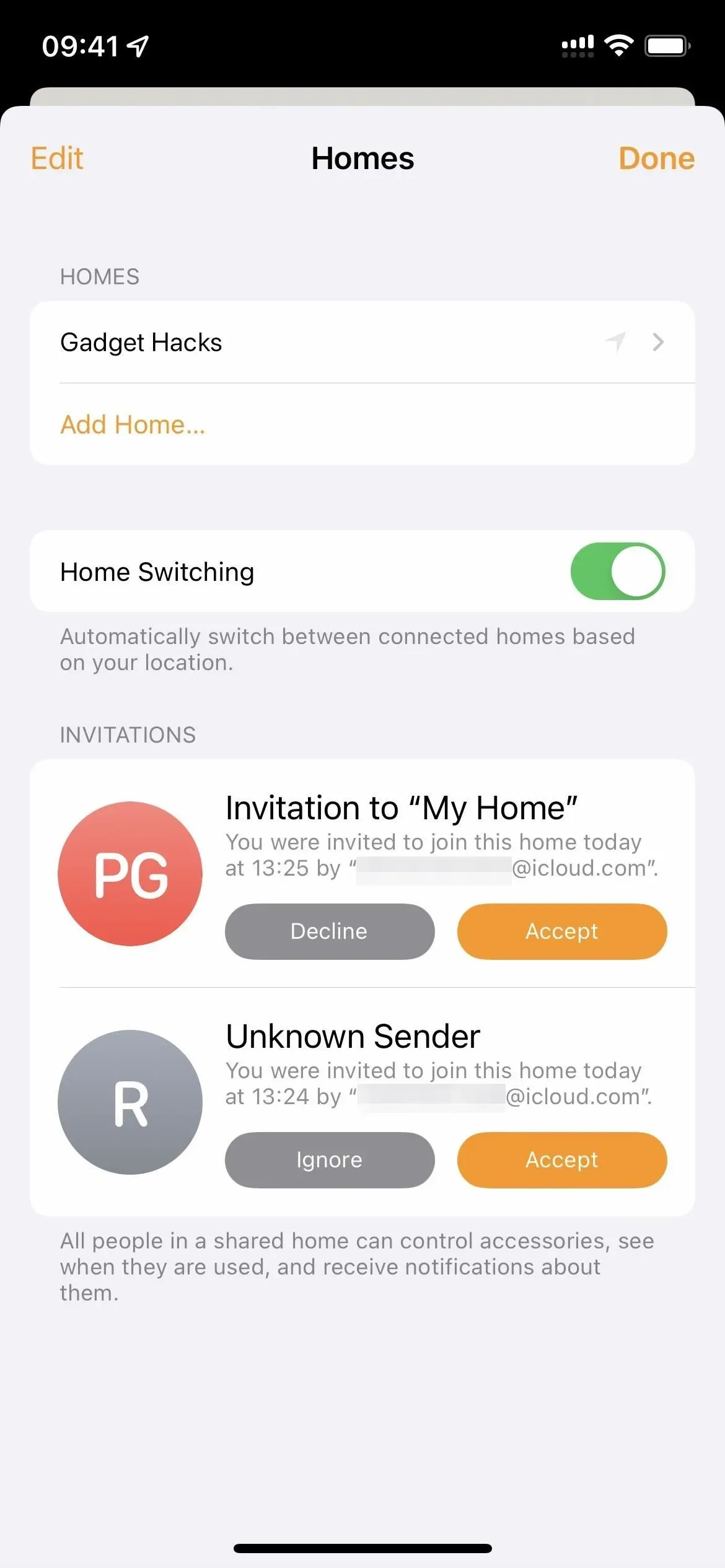

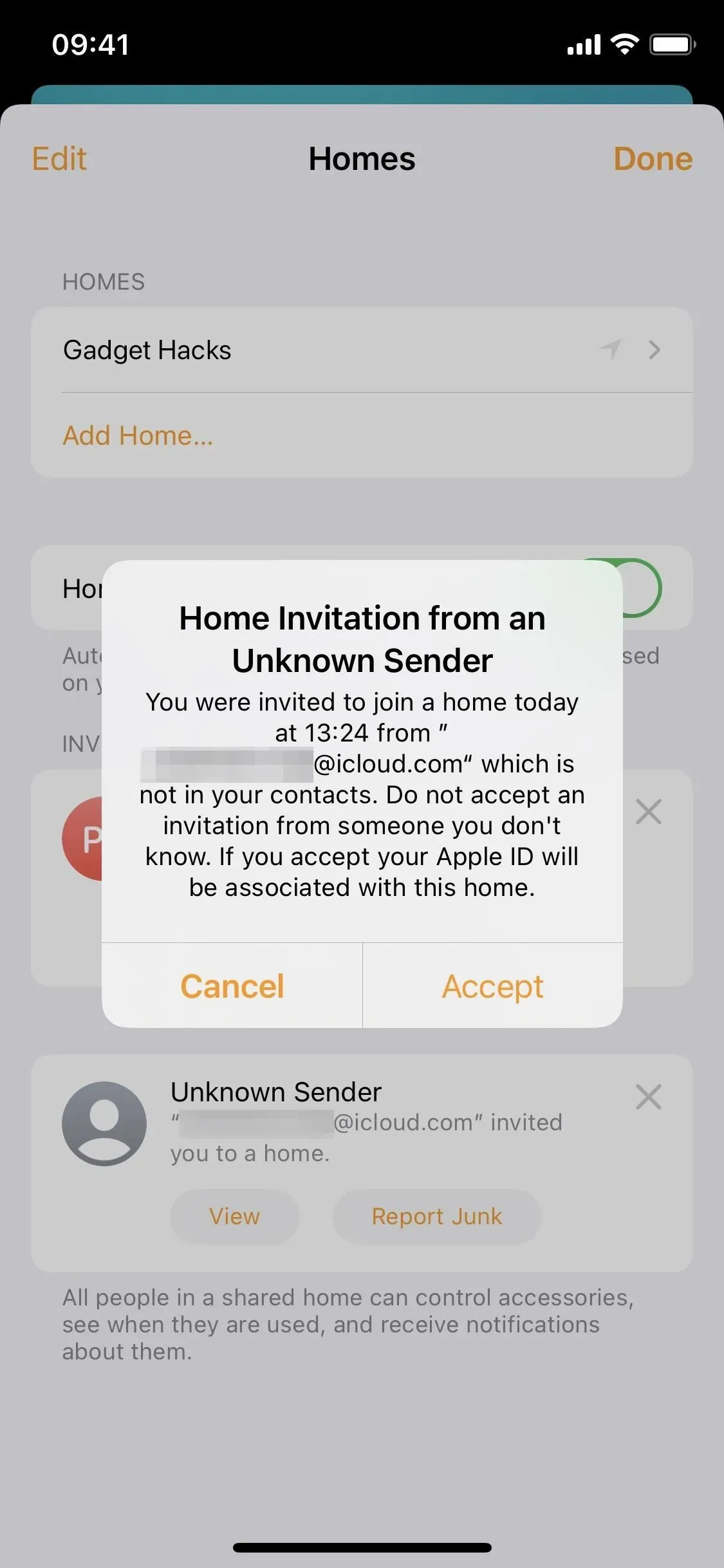

업데이트된 홈 초대 메뉴

Home 앱에서 이제 아래와 같이 집에 참여하라는 초대 사이에 공간이 생겼습니다. 또한 홈 화면 설정에 “수락” 버튼이 없습니다. 대신 초대를 수락하거나 거절할 수 있는 자세한 정보가 포함된 화면 보호기를 여는 “보기”가 표시됩니다.

초대 프로세스에 대한 가장 중요한 홈 업데이트는 알 수 없는 발신자, 즉 연락처에 없는 사용자가 보낸 초대에 대한 새로운 “정크 보고” 버튼입니다. 이전에는 알 수 없는 연락처의 초대를 단순히 수락하거나 거절할 수 있었지만 이제는 추가 정보를 보거나 스팸으로 신고할 수 있습니다.

iOS 15.5(왼쪽) 및 iOS 15.6(오른쪽)의 홈 설정.

35개 이상의 보안 수정 사항

또한 37개의 보안 업데이트가 있으며 그 중 일부는 홈, Safari 확장 프로그램, Wi-Fi, WebKit, WebRTC 및 커널의 취약점을 수정합니다. 소프트웨어 업데이트에는 “네트워크에서 특권적인 위치에 있는 사용자가 사용자의 활동을 추적할 수 있도록 허용하는 취약점도 있습니다. 그리고 “응용 프로그램이 사용자의 민감한 정보에 액세스할 수 있는” iCloud 사진 라이브러리에 대한 또 다른 취약점은 iOS 15.6 주소를 제공합니다.

- AFPS: 루트 권한이 있는 애플리케이션은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- AppleAVD: 원격 사용자가 커널 코드를 실행할 수 있음

- AppleAVD: 애플리케이션이 커널 메모리를 노출할 수 있음

- AppleMobileFileIntegrity: 앱이 루트 권한을 얻을 수 있음

- Apple Neural Engine: 앱이 샌드박스를 종료할 수 있음

- Apple Neural Engine: 응용 프로그램은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- Apple Neural Engine: 응용 프로그램은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- 오디오: 애플리케이션은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- 오디오: 애플리케이션이 커널 메모리를 노출할 수 있음

- CoreMedia: 앱이 코어 메모리를 노출할 수 있음

- CoreText: 원격 사용자로 인해 응용 프로그램이 예기치 않게 종료되거나 임의 코드가 실행될 수 있습니다.

- 파일 시스템 이벤트: 응용 프로그램은 루트 권한을 얻을 수 있습니다.

- GPU 드라이버: 애플리케이션이 커널 메모리를 노출할 수 있음

- GPU 드라이버: 애플리케이션은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- 홈: 사용자는 잠금 화면에서 제한된 콘텐츠를 볼 수 있습니다.

- iCloud 사진 라이브러리: 앱이 사용자의 민감한 정보에 액세스할 수 있습니다.

- ICU: 악성 웹 콘텐츠를 처리하면 임의 코드가 실행될 수 있음

- ImageIO: 악성 이미지 처리로 인해 프로세스 메모리가 노출될 수 있음

- ImageIO: 악성 파일을 처리하면 임의 코드가 실행될 수 있음

- ImageIO: 악성 이미지 처리로 인해 사용자 정보가 노출될 수 있음

- ImageIO: 이미지 처리로 인해 서비스 거부가 발생할 수 있음

- IOMobileFrameBuffer: 애플리케이션은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- 커널: 루트 권한이 있는 애플리케이션은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- 커널: 애플리케이션은 커널 메모리를 노출할 수 있습니다.

- 커널: 임의의 커널 읽기 및 쓰기 기능이 있는 애플리케이션은 포인터 인증을 우회할 수 있습니다.

- 커널: 임의의 커널 읽기 및 쓰기 기능이 있는 애플리케이션은 포인터 인증을 우회할 수 있습니다.

- Liblouis: 응용 프로그램으로 인해 응용 프로그램이 예기치 않게 종료되거나 임의 코드가 실행될 수 있습니다.

- libxml2: 애플리케이션은 중요한 사용자 정보를 전달할 수 있습니다.

- Multi-Touch: 애플리케이션은 커널 권한으로 임의의 코드를 실행할 수 있습니다.

- PluginKit: 애플리케이션이 임의의 파일을 읽을 수 있음

- Safari 확장 프로그램: 악성 웹 사이트를 방문하면 민감한 데이터가 유출될 수 있습니다.

- 소프트웨어 업데이트: 권한 있는 네트워크 위치에 있는 사용자는 사용자의 활동을 모니터링할 수 있습니다.

- WebKit: 악성 콘텐츠가 포함된 웹사이트를 방문하면 UI 스푸핑이 발생할 수 있습니다.

- WebKit: 악의적인 웹 콘텐츠 처리로 인해 임의 코드가 실행될 수 있음

- WebRTC: 악의적인 웹 콘텐츠 처리로 인해 임의 코드가 실행될 수 있음

- Wi-Fi: 응용 프로그램으로 인해 예기치 않은 시스템 종료가 발생하거나 커널 메모리에 기록될 수 있습니다.

- Wi-Fi: 원격 사용자가 예기치 않은 시스템 종료 또는 커널 메모리 손상을 일으킬 수 있습니다.

iOS 15.6의 새로운 기능을 본 적이 있습니까? 아래 댓글로 알려주세요!

답글 남기기