ElleKit 개발자는 iOS 17.0에 대한 조정 주입이 거의 준비되었으며 커널 공격 및 사용자 공간 PAC 우회가 보류 중이라고 말합니다.

ElleKit 비틀기 주입 개발자인 @eveiynee가 커널 파일 설명자( kfd ) 익스플로잇과 TrollStore가 활용하는 CoreTrust 버그를 사용하여 진정한 SpringBoard 비틀기 주입을 성공적으로 달성했다는 놀라운 소식을 공유한 것은 바로 지난주였습니다 .

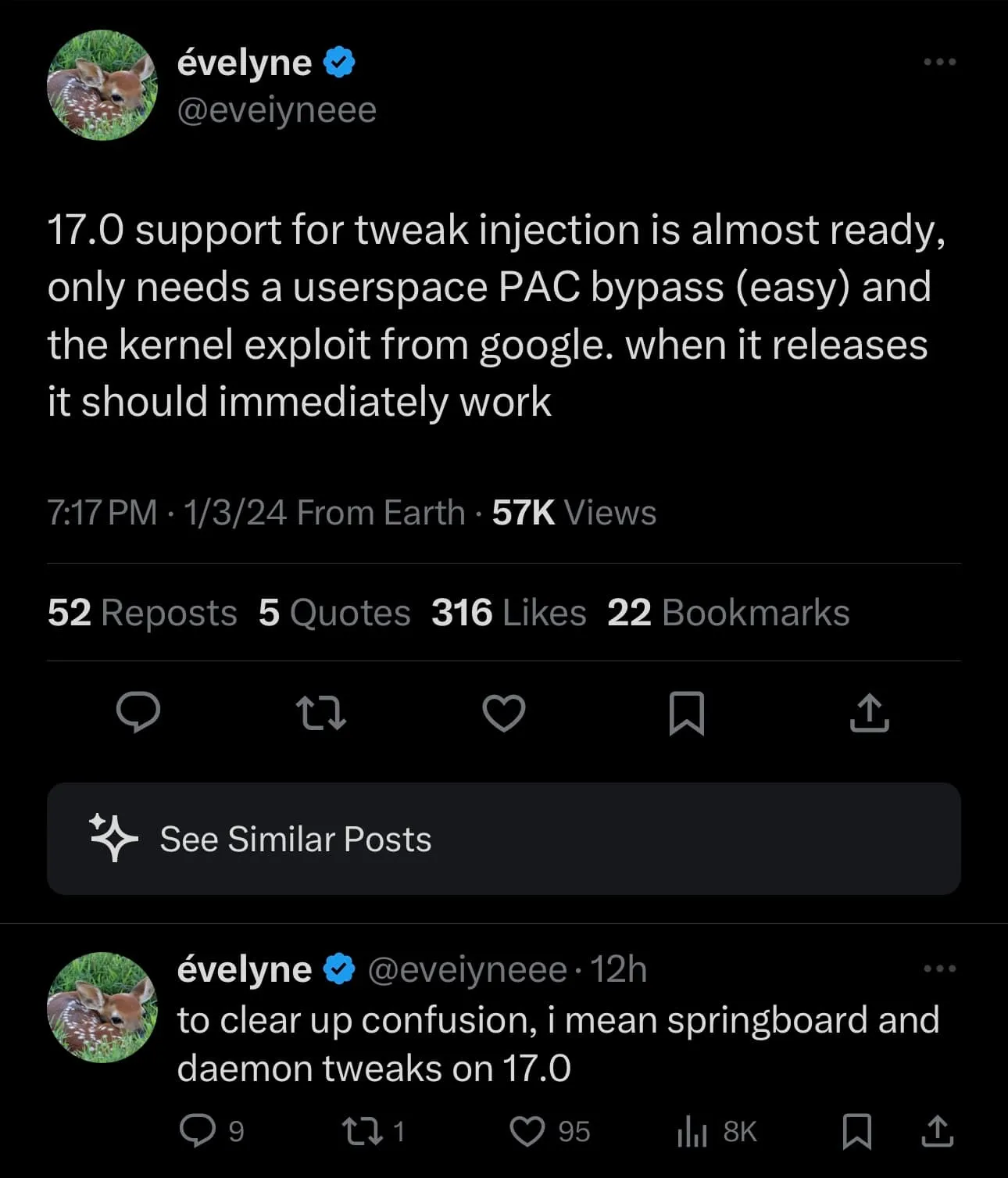

그러나 이번 주에는 동일한 개발자가 X(이전의 Twitter)를 방문하여 iOS 및 iPadOS 17.0에 대한 Tweak 주입 지원을 거의 완료한 방법을 공유했습니다 .

게시물을 인용하면 iOS 및 iPadOS 17.0 조정 주입을 완료하려면 Google Project Zero가 가까운 시일 내에 글을 게시할 것으로 예상되는 커널 공격과 함께 사용자 공간 PAC 우회(개발자가 쉬울 것이라고 주장함)가 필요합니다.

최근 부트스트랩 소프트웨어의 발전 덕분에 이 비틀기 주입 방법은 사용하기 위해 탈옥이 필요하지 않으며 특정 탈옥 비틀기를 설치하여 커널 익스플로잇과 CoreTrust 버그만 사용하여 앱과 SpringBoard를 모두 실행하고 영향을 미칠 수 있습니다(최대 iOS 지원). 및 iPadOS 17.0).

iOS 및 iPadOS 17의 경우 탈옥 하려면 SPTM(Secure Page Table Monitor) 우회가 필요하지만 @eveiyneee의 방법을 사용하여 조정 주입을 실행하려면 SPTM 우회가 필요하지 않다는 점은 주목할 가치가 있습니다.

그러나 주의할 점은 탈옥되지 않은 장치에 비틀기 주입을 배포하는 것이 얼마나 안전한지 정확히 알 수 없다는 것입니다. Dopamine 및 TrollStore 개발자 Lars Fröder(@opa334dev) 를 포함한 일부 개발자는 사용자가 이러한 부트스트랩을 사용할 때 장치의 부팅 루프가 발생할 위험이 있다고 제안했습니다.

이러한 부트스트랩 및 조정 주입 개발자가 플랫폼에 어떤 종류의 부팅 루프 완화 기능을 구축하고 있는지는 아직 알 수 없지만 부팅 루프와 관련된 위험을 고려할 때 일반적으로 이러한 걱정을 버릴 수 있을 때까지 이러한 경고에 유의하는 것이 좋습니다.

어쨌든, 우리가 목격하고 있는 개념 증명의 종류를 보는 것은 여전히 특히 매력적입니다. 이는 CoreTrust 버그가 전통적인 영구 서명 사용 범위를 벗어나 실제로 얼마나 강력한지를 보여주기 때문입니다.

이 기차가 우리를 어디로 데려갈지 기대되시나요? 아래 댓글 섹션을 통해 알려주세요.

답글 남기기