Garš, grūts veids, kā sakņot Starlink termināli

Lai iegūtu saknes piekļuvi kādam no Starlink ēdieniem, ir nepieciešamas dažas lietas, kuras ir grūti iegūt: dziļa izpratne par dēļa izkārtojumu, eMMC dump aparatūra un prasmes, izpratne par sāknēšanas ielādes programmatūru un pielāgotu PCB. Taču pētnieki ir pierādījuši, ka tas ir iespējams.

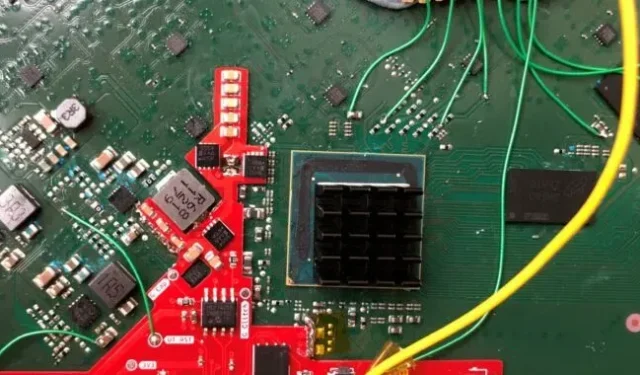

Savā runā “Crashing on Earth by Humans: Assessing the Black Box Security of the SpaceX Starlink User Terminal” pētnieki no KU Leuven Beļģijā Black Hat 2022 šī gada sākumā aprakstīja, kā viņi varēja izpildīt patvaļīgu kodu Starlink lietotājam. Terminālis (piemēram, šķīvis), izmantojot speciāli izgatavotu modshēmu caur sprieguma ieeju. Saruna notika augustā, bet slaidi un pētnieku krātuve ir nesen .

Tūlītēju draudu nav, un ievainojamība tiek atklāta un ierobežota. Lai gan paraksta pārbaudes apiešana ļāva pētniekiem “turpināt pārbaudīt Starlink lietotāja termināli un sistēmas tīkla pusi”, Black Hat piezīmes slaidi liecina, ka Starlink ir “labi izstrādāts produkts (no drošības viedokļa). Nebija viegli iegūt saknes čaulu, un tas neizraisīja acīmredzamu sānu kustību vai eskalāciju. Bet atjaunināt programmaparatūru un atkārtoti izmantot Starlink traukus citiem mērķiem? Var būt.

Nav viegli apkopot daudzās metodes un disciplīnas, ko pētnieki izmanto, uzlaužot aparatūru, taču šeit ir mēģinājums. Pēc rūpīgas plates analīzes pētnieki atrada pārtraukuma punktus plates eMMC atmiņas nolasīšanai. Pēc programmaparatūras atiestatīšanas analīzei viņi atrada vietu, kur kļūdaina sprieguma ievadīšana pamatā esošajai sistēmai mikroshēmā (SoC) sāknēšanas laikā varētu mainīt svarīgu mainīgo: “Izstrādes pieteikšanās iespējota: jā.” Tas ir lēns, tikai reizēm tiek aktivizēts un sprieguma manipulācijas var izraisīt daudz citu kļūdu, bet tas strādāja.

Pētnieku izmantotā modchip pamatā ir RaspberryPi RP2040 mikrokontrolleris. Atšķirībā no vairuma Raspberry Pi aparatūras, jūs joprojām varat pasūtīt un saņemt galveno Pi mikroshēmu, ja dodaties šādā ceļojumā. Vairāk par programmaparatūras dump procesu varat lasīt pētnieku emuārā .

Atbildēt