Drošības pētnieks izlaiž PoC ar r/w kodolu Neural Engine ierīcēm, kurās darbojas operētājsistēma iOS 15 un macOS 12

Drošības pētnieks @_simo36 sagriezās, piektdien publicējot tvītu, kurā, šķiet, ir ietverts koncepcijas pierādījums (PoC) izmantošanas ķēdei WeightBufs, kas dažās iOS un iPadOS 15 versijās nodrošina kodola atmiņas lasīšanas un rakstīšanas iespējas. un macOS. 12.

Tvītā @_simo36 norāda uz GutHub lapu , kurā ir ne tikai visa informācija par izmantošanu, bet arī slaidi prezentācijai, ko viņi prezentēja POC2022.

Šķiet, ka pati izmantošana atbalsta visas iOS un iPadOS 15 versijas Neural Engine ierīcēs (A11 un jaunākās versijās), taču neatbalsta iOS un iPadOS 16; taču iOS un iPadOS 15.6 novērš smilškastes izeju, kas pārtrauc WeightBufs uzlaušanai izmantoto darbību ķēdi. Paturot to prātā, pilna izmantošanas ķēde pašlaik ir pieejama tikai operētājsistēmām iOS un iPadOS 15.0–15.5 un macOS 12.0–12.4.

Iepriekš minētajā izdevumā ir uzsvērta viena no galvenajām problēmām, kas mūsdienās ietekmē jailbreaks, proti, metodes ir kļuvušas svarīgākas par kodola izmantošanu. Neviena kodola izmantošana nepārkāps pašreizējo iOS vai iPadOS programmaparatūru, jo Apple turpina pastiprināt iPhone un iPad drošību. Šī iemesla dēļ jailbreak izstrādātājiem ir nepieciešami papildu resursi, piemēram, apvedceļi un smilškastes aizbēgšana, lai to sasniegtu. Navigācijas loģika caur visiem šiem mehānismiem ir tehnika.

@_simo36 izmantošanas ķēde izmanto vismaz četras dažādas ievainojamības, par kurām jau ziņots Apple, tostarp šādas:

- CVE-2022-32845: pievienota paraksta verifikācijas apiešana modelim.hwx.

- CVE-2022-32948: DeCxt::FileIndexToWeight() Lasīt OOB, jo trūkst masīva indeksa pārbaudes.

- CVE-2022-42805: ZinComputeProgramUpdateMutables() iespējama nejauša nolasīšana vesela skaitļa pārpildes problēmas dēļ

- CVE-2022-32899: DeCxt::RasterizeScaleBiasData() Bufera nepietiekamība vesela skaitļa pārpildes problēmas dēļ.

@_simo36 pašlaik saka, ka viņi ir veiksmīgi pārbaudījuši savu ekspluatācijas ķēdi šādās ierīču un programmaparatūras kombinācijās:

- iPhone 12 Pro (iPhone 13.3), kurā darbojas operētājsistēma iOS 15.5

- iPad Pro (iPad 8,10), kurā darbojas operētājsistēma iPadOS 15.5

- iPhone 11 Pro (iPhone 12.3), kurā darbojas operētājsistēma iOS 15.4.1

- MacBook Air (10.1 ar M1 mikroshēmu), kurā darbojas operētājsistēma macOS 12.4

Tātad mēs zinām, ka jūs visi uzdodat degošu jautājumu: “Vai to var izmantot, lai izkļūtu no cietuma?” Un vienkārša atbilde uz šo jautājumu būtu nē, jo tas ir tikai viens gabals no lielākas puzles un daudz vairāk darba. būs nepieciešams izveidot jailbreak un palaist to galalietotāju ierīcēs.

Tomēr koncepcijas pierādījums ir lielisks meistarīga uzlaušanas piemērs, un mēs varam tikai cerēt, ka tas palīdzēs ātrāk atrisināt mīklu, jo vairākas uzlaušanas komandas strādā fonā, lai izstrādātu jailbreaks operētājsistēmām iOS un iPadOS 15.

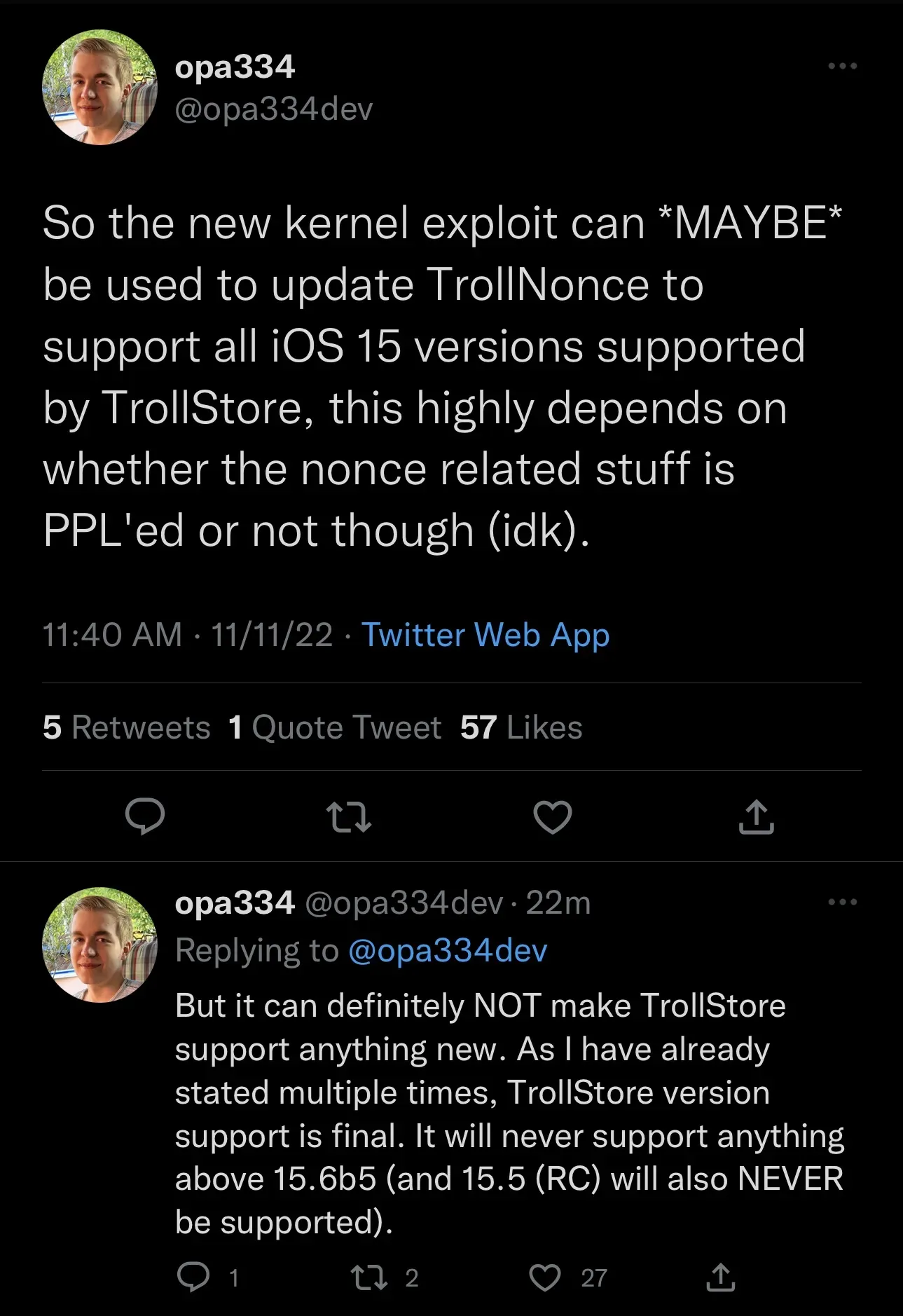

Patiesībā daži izstrādātāji jau meklē veidus, kā to iekļaut savos projektos, piemēram, TrollStore izstrādātājs @opa334, kurš varētu to izmantot, lai uzlabotu TrollNonce. Bet ir vērts atzīmēt, ka TrollStore nekad neatbalstīs neko jaunāku par programmaparatūru, ko tā jau atbalsta:

Vai vēlaties redzēt, kas notiks ar jauno izmantošanas ķēdi? Paziņojiet mums tālāk komentāru sadaļā.

Atbildēt