De nieuwste nekoJB-update verbetert de betrouwbaarheid van kfd-exploit aanzienlijk met puaf_landa

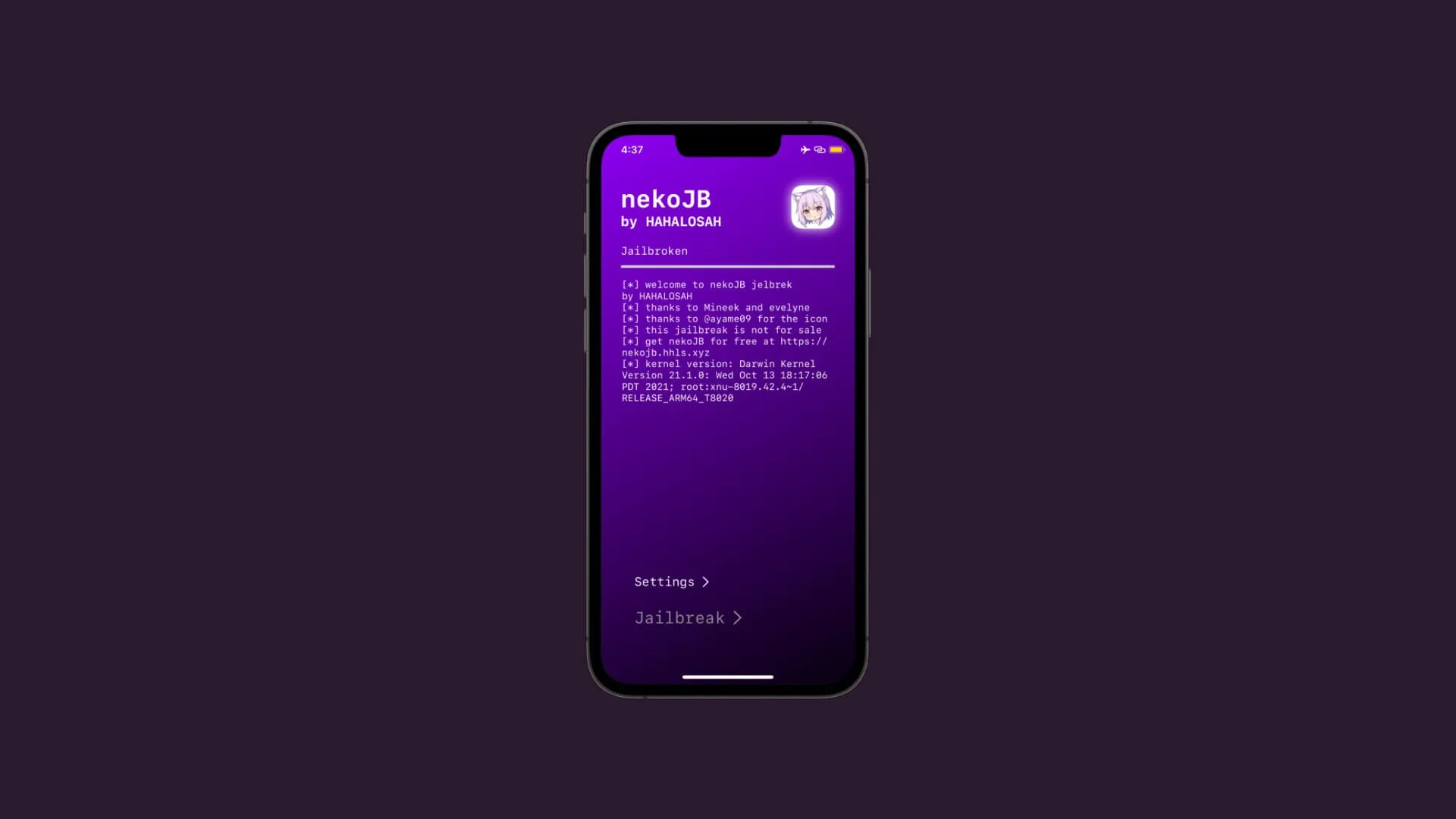

De op exploits gebaseerde nekoJB- jailbreaktool voor arm64-apparaten (A9-A11) met iOS of iPadOS 15.0-15.8 heeft deze week een nieuwe update gekregen, deze keer naar versie 0.1.0 bèta 5.

Projectleider HAHALOSAH deelde de nieuwste build via zowel de Discord-server als via een bericht op X (voorheen Twitter), waarbij hij opmerkte dat dit de exploitatiebetrouwbaarheid van kfd drastisch zou moeten vergroten met de puaf_landa- methode.

Hoewel uw kilometerstand kan variëren, zegt de ontwikkelaar dat de exploit “bijna elke keer” voor hen werkt, wat op basis van de reputatie van kfd op het gebied van het succespercentage als een bijzonder goede verbetering klinkt.

Hoewel A9-A11-apparaten al lang jailbreakbaar zijn via de palera1n- tool, die gebruik maakt van de niet-patchbare checkm8 hardware-gebaseerde bootrom-exploit, biedt nekoJB een iets handiger gebruikerservaring doordat het semi-ongebonden is in plaats van semi-tethered, wat betekent je hebt geen computer nodig om na een herstart terug te keren naar een gejailbreakte staat.

Het is ook de moeite waard om op te merken dat palera1n-gebruikers hun jailbreak gedeeltelijk kunnen ontkoppelen met het hulpprogramma voor het opnieuw jailbreaken van meowbrek2 , maar nekoJB is een allesomvattende optie waar zelfs degenen die palera1n nog nooit eerder hebben gebruikt, van kunnen profiteren.

Als je geïnteresseerd bent in het proberen van de nieuwste versie van nekoJB, kun je het beste beginnen door lid te worden van de Discord-server van het project . Daar vindt u een. ipa die u permanent kunt ondertekenen met TrollStore . Je hebt ook toegang tot de nieuwste versie van de tool vanaf de onderstaande website van de ontwikkelaar wanneer deze wordt geüpload:

Maak jij al gebruik van de nekoJB-tool? Laat ons zeker weten waarom wel of niet in de opmerkingen hieronder.

Geef een reactie