Jak podaje Consumer Reports, kamery domofonowe za 30 dolarów mają wiele poważnych luk w zabezpieczeniach

Kamery wideodomofonowe zostały utowarowione do tego stopnia, że można je kupić za 30–40 dolarów na platformach handlowych takich jak Amazon, Walmart, Temu i Shein. Prawdziwy koszt posiadania takiego urządzenia może być jednak znacznie większy.

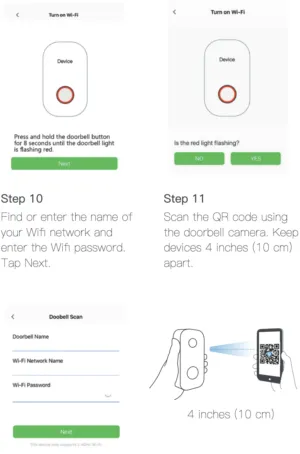

Według CR Consumer Reports (CR) opublikowano wyniki dochodzenia w sprawie bezpieczeństwa dotyczącego dwóch oszczędnych marek dzwonków do drzwi, Eken i Tuck, które w dużej mierze są tym samym sprzętem produkowanym przez Grupę Eken w Chinach. Aparaty są dalej odsprzedawane pod co najmniej 10 kolejnymi markami. Kamery konfiguruje się za pomocą popularnej aplikacji mobilnej Aiwit . CR twierdzi, że kamery mają jeszcze coś wspólnego: „niepokojące luki w zabezpieczeniach”.

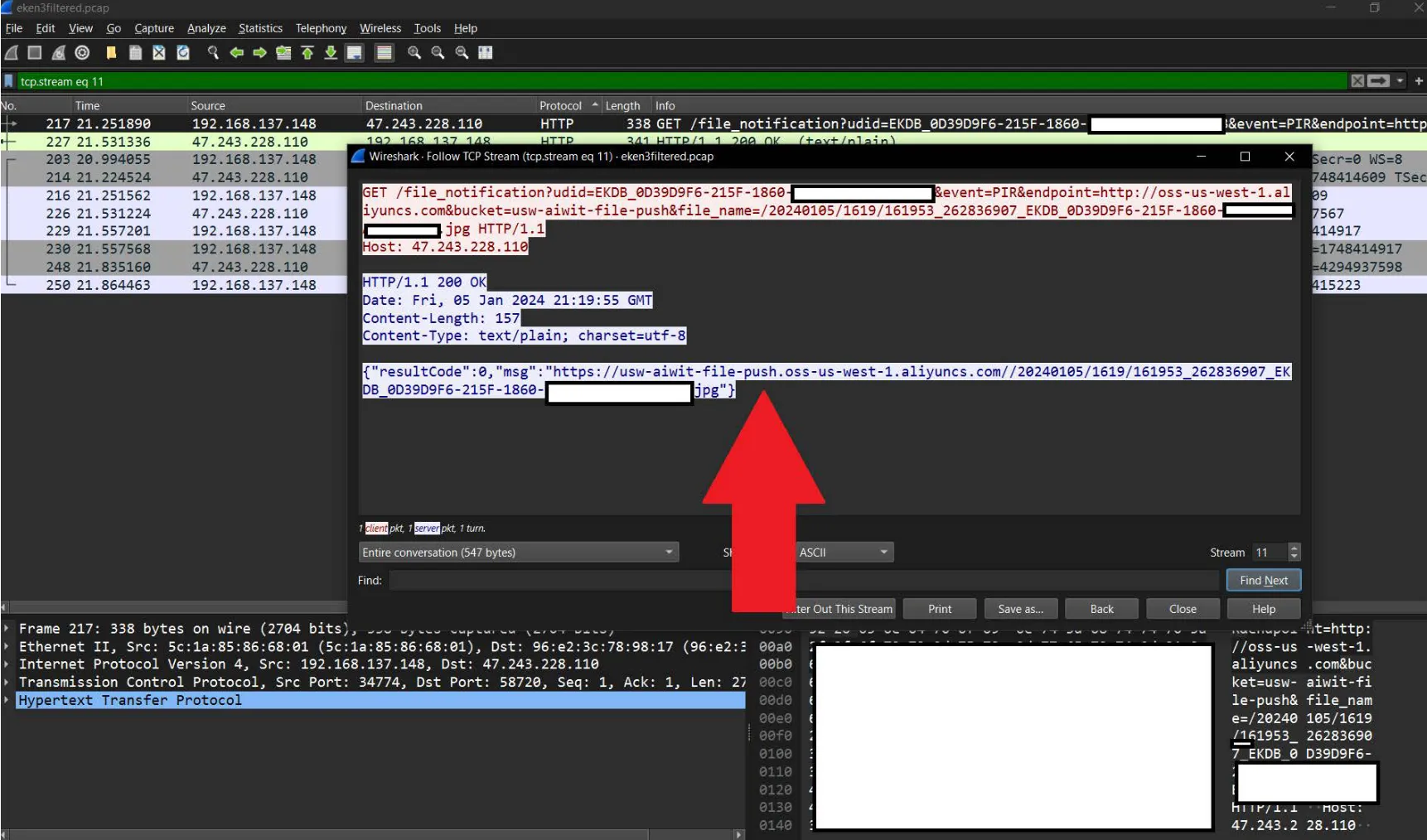

- Wysyłanie publicznych adresów IP i identyfikatorów SSID Wi-Fi (nazw) przez Internet bez szyfrowania

- Przejęcie kamer poprzez ustawienie ich w tryb parowania (co w niektórych modelach można wykonać za pomocą przedniego przycisku ) i połączenie poprzez aplikację Aiwit

- Dostęp do zdjęć z przekazu wideo i innych informacji dzięki znajomości numeru seryjnego aparatu.

CR zauważył również, że kamerom Eken brakowało kodu rejestracyjnego FCC. Według CR w styczniu 2024 r. sprzedano ponad 4200 egzemplarzy, które często nosiły etykietę Amazon „Overall Pick” (tak jak jedna modelka, gdy w środę przeglądał ją dziennikarz Ars).

„Te wideodomofony mało znanych producentów mają poważne luki w zabezpieczeniach i prywatności, a teraz trafiły na główne rynki cyfrowe, takie jak Amazon i Walmart” – powiedział w oświadczeniu Justin Brookman, dyrektor ds. polityki technologicznej w Consumer Reports. „Zarówno producenci, jak i platformy sprzedające dzwonki do drzwi mają obowiązek dopilnować, aby produkty te nie narażały konsumentów na niebezpieczeństwo”.

CR zauważyła, że skontaktowała się ze sprzedawcami, u których znalazła dzwonki do drzwi na sprzedaż. Temu powiedział CR, że wstrzyma sprzedaż dzwonków do drzwi, ale „w witrynie pozostały dzwonki do drzwi o podobnym wyglądzie, jeśli nie identyczne” – zauważył CR.

Przedstawiciel Walmartu powiedział Ars, że wszystkie aparaty wymienione w Consumer Reports i sprzedawane przez strony trzecie zostały już usunięte z Walmartu. Przedstawiciel dodał, że klienci mogą kwalifikować się do zwrotu pieniędzy oraz że Walmart zabrania sprzedaży urządzeń, które wymagają identyfikatora FCC, a go nie posiadają.

Ars skontaktował się z Amazonem w celu uzyskania komentarza i zaktualizuje ten post o nowe informacje. Wiadomość e-mail wysłana na jedyny adres, który można było znaleźć na stronie internetowej Eken, została zwrócona i nie mogła zostać dostarczona. Konta firmy w mediach społecznościowych były ostatnio aktualizowane co najmniej trzy lata wcześniej.

CR przekazał Ekenowi i Tuckowi informacje o lukach w zabezpieczeniach w związku ze swoimi ustaleniami. W ujawnieniach odnotowuje się ilość danych przesyłanych przez sieć bez uwierzytelnienia, w tym pliki JPEG, lokalny identyfikator SSID i zewnętrzny adres IP. Zauważa, że po ponownym sparowaniu dzwonka do drzwi przez złośliwego użytkownika z kodem QR wygenerowanym przez aplikację Aiwit ma on pełną kontrolę nad urządzeniem do czasu, aż użytkownik zobaczy wiadomość e-mail od Eken i odzyska dzwonek.

Z kilkoma wyjątkami wideodomofony i inne kamery IoT zwykle korzystają z połączeń w chmurze w celu przesyłania strumieniowego i przechowywania materiału filmowego, a także powiadamiania właścicieli o zdarzeniach. Doprowadziło to do poważnych obaw związanych z prywatnością i bezpieczeństwem. Pod koniec 2019 r. odkryto, że dzwonki do drzwi przesyłają dane uwierzytelniające Wi-Fi w postaci zwykłego tekstu. Odkryto, że Eufy, firma promująca ofertę „Bez chmur”, przesyłała miniatury twarzy na serwery w chmurze w celu wysyłania alertów push, za co później przeprosiła i inne luki . Dostawca kamer Wyze ujawnił niedawno, że po dłuższej przerwie po raz drugi w ciągu pięciu miesięcy zdjęcia i kanały wideo zostały przypadkowo udostępnione niewłaściwym klientom .

Obraz aukcji autorstwa Amazon/Eken

Dodaj komentarz