Nowa metoda puaf_landa dla exploita kfd dodaje obsługę iOS 16.x, załataną w iOS 17.0

Jeśli więc śledzisz społeczność jailbreak przez ostatni rok, to niewątpliwie słyszałeś o exploitze deskryptora pliku jądra ( kfd ), który obsługiwał wersje iOS i iPadOS 16.0-16.5 i 16.6 beta 1, a także iOS i iPadOS 15.0–15.7.6.

Jednak tuż przed weekendem noworocznym exploit kfd zaczął obsługiwać nowsze oprogramowanie sprzętowe dzięki nowej metodzie puaf_landa, która wykorzystuje lukę CVE-2023-41974 i została załatana w systemach iOS i iPadOS 17.0. Najnowsza metoda została opublikowana w GitHub przez felix-pb i jest to ważna sprawa z różnych powodów, które omówimy poniżej.

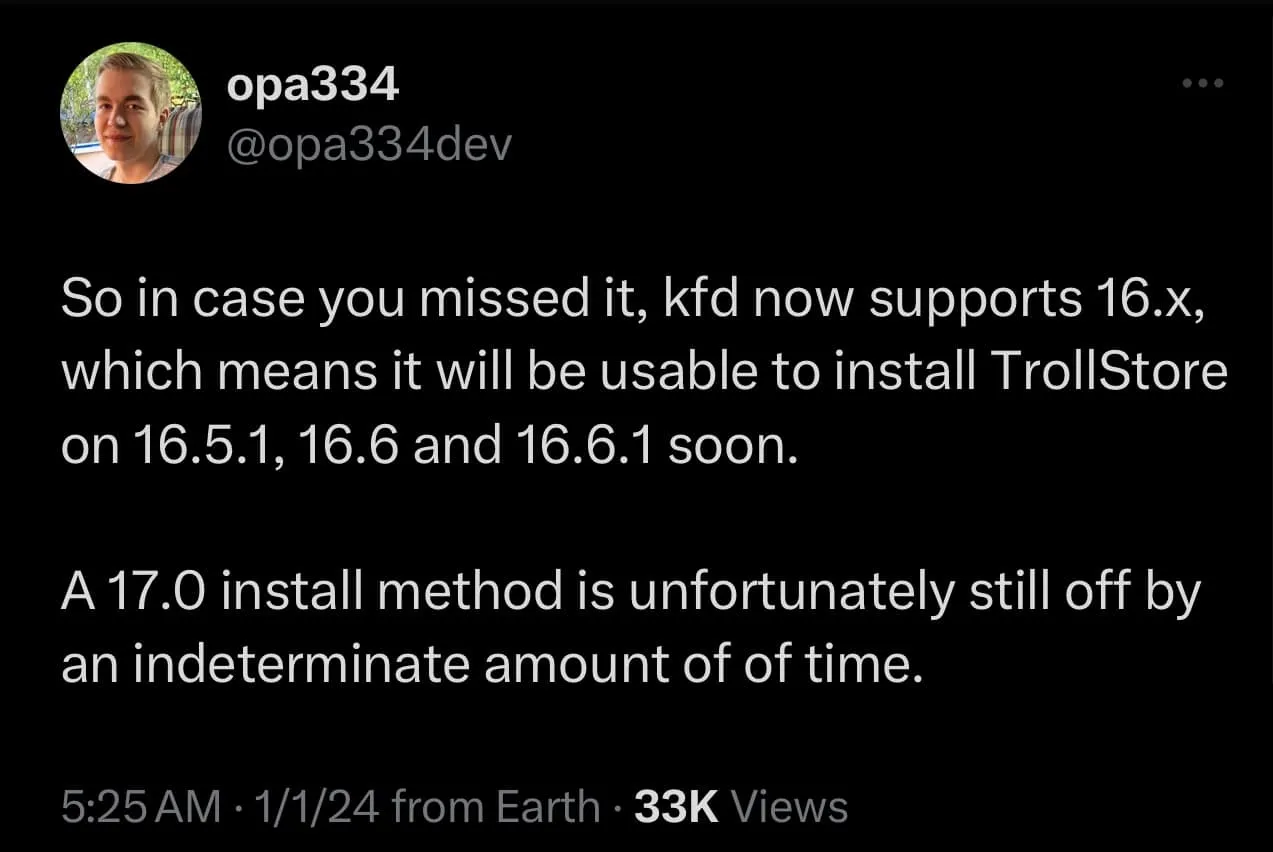

Cytując post udostępniony X (dawniej Twitterowi) przez Larsa Frödera, głównego programistę narzędzia do podpisywania trwałego w TrollStore , Larsa Frödera (@opa334dev), dzisiejsza wiadomość oznacza, że exploit kfd może teraz oficjalnie zostać przystosowany do obsługi wszystkich dostępnych wersji iOS i iPadOS 16 Dzisiaj.

Warto zauważyć, że oznacza to, że metoda instalacji TrollStore będzie wkrótce dostępna w systemach iOS i iPadOS 16.5.1, 16.6 i 16.6.1, jednak z oczywistych powodów nie podano ETA. Metody instalacji TrollStore dla nowszych wersji iOS i iPadOS 16, a także iOS i iPadOS 17.0 nie zostały jeszcze odkryte, więc nie wiadomo dokładnie, ile czasu może zająć metoda instalacji tych wersji.

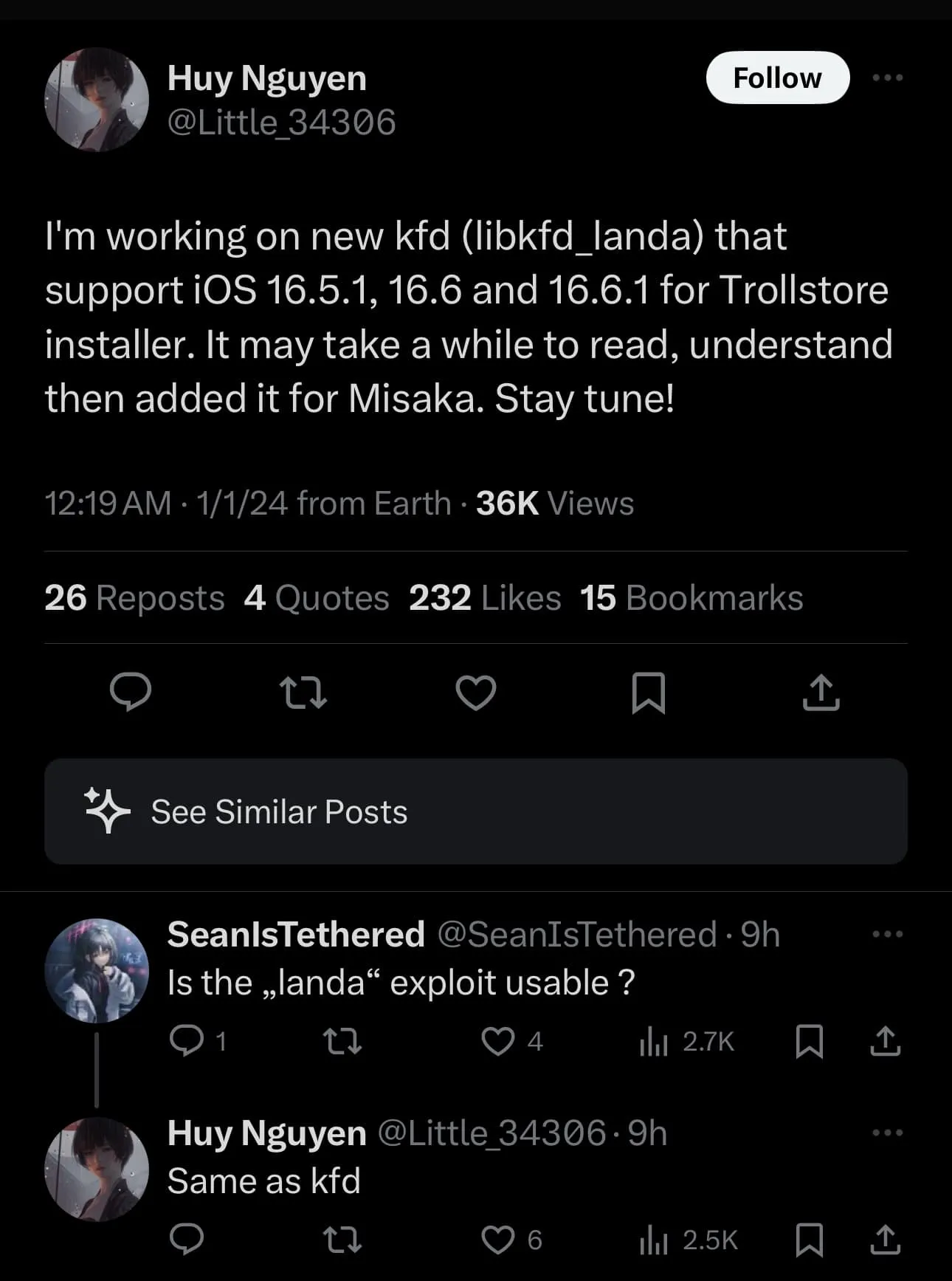

Już współtwórca Misaki , Huy Nguyen (@Little_34306), potwierdził , że pracuje nad dodaniem metody instalacji puaf_landa TrollStore do aplikacji do zarządzania pakietami Misaka, która uzupełni istniejący instalator oparty na exploitach kfd dla iOS i iPadOS 16.0-16.5 i 16.6 beta 1 poprzez dodanie obsługi iOS i iPadOS 16.5.1, 16.6 i 16.6.1.

Wszystko to oznacza również, że obejście PPL przedstawione w prezentacji „KTRR bypass” na konferencji 37c3 prowadzonej przez zespół Kaspersky GReAT będzie wkrótce można było wykorzystać do jailbreakowania urządzeń arm64e z systemem iOS i iPadOS 16.5.1 lub starszym, a nie tylko iOS oraz iPadOS 16.5 i starsze. W połączeniu z powyższymi spostrzeżeniami z TrollStore jest to świetna wiadomość dla każdego, kto korzystał z systemu iOS lub iPadOS 16.5.1 i myślał, że przegapił swoją szansę.

Obecnie nie ma przewidywanego czasu ETA na utworzenie jailbreaka dla urządzeń arm64e z systemem iOS i iPadOS 16.0-16.5.1, ale przynajmniej społeczność ma pewność, że prace nad nowszym jailbreakiem zostaną przeprowadzone, gdy cała dokumentacja stanie się dostępna.

Co więcej, aby uzyskać jailbreak dla urządzeń arm64e z systemem iOS i iPadOS 16.6 lub nowszym, społeczność jailbreak będzie potrzebować kolejnego (nowszego) obejścia PPL, ponieważ omawiane przez Kaspersky „obejście KTRR” okazało się tak zawiłe, że w rzeczywistości było to po prostu obejście PPL dla iOS i iPadOS 16.5.1 i starszych.

W każdym razie jest to doskonała wiadomość na rozpoczęcie nowego roku. Biorąc pod uwagę wszystkie korzyści, jakie społeczność jailbreak otrzymała w 2023 roku i to, co wydaje się nadejść, rok 2024 powinien być co najmniej interesujący pod względem jailbreakowania.

Czy jesteś podekscytowany możliwością zobaczenia, co stanie się ze zaktualizowaną metodą exploita kfd? Daj nam znać w sekcji komentarzy poniżej.

Dodaj komentarz