過時的 Palera1n 越獄已更新至版本 1.4.2,支持 iOS 16.4 和其他更改。

人們的注意力集中在由palera1n團隊開發的新的C重寫上,它比傳統的palera1n越獄提供了性能和穩定性改進,但這並沒有阻止團隊繼續支持已棄用的版本。

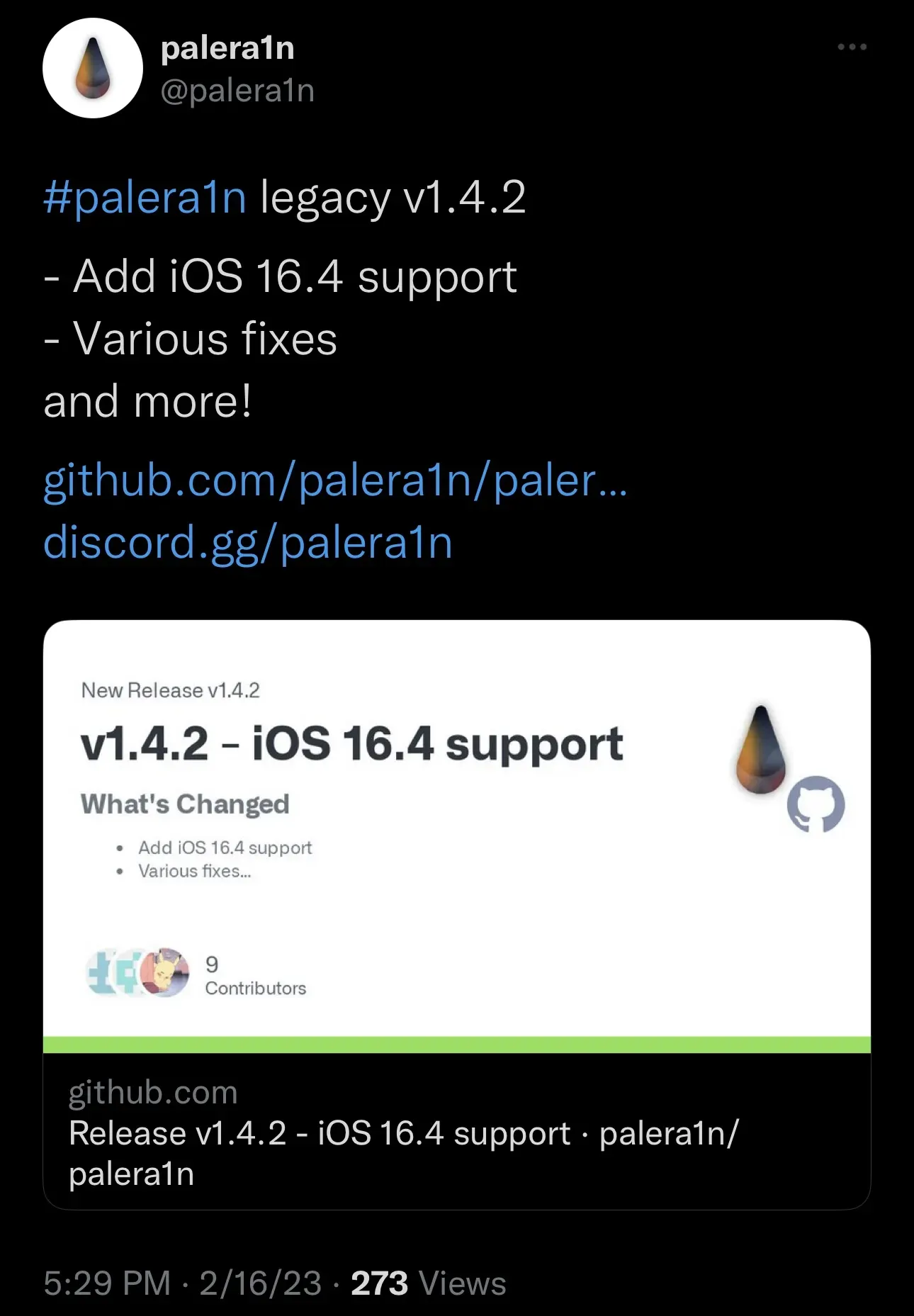

在周四晚上在 Twitter 上發布的公告中,Palera1n 團隊宣布他們已將過時的 Palera1n 越獄更新至 1.4.2 版本,支持 iOS 和 iPadOS 16.4,其第一個 Beta 版本於本週發布供開發者測試。

Palera1n 團隊首席開發者 Nebula 週四下午在 Palera1n Discord 頻道上提到,iOS 和 iPadOS 16.4 破壞了 Palara1n,更新迫在眉睫,因此 v1.4.2 更新並不令人意外。

除了 iOS 和 iPadOS 16.4 支持之外,變更日誌還提到了以下更改:

– 其他修復 – 通過@junepark678使palera1n.sh目錄獨立 – 通過@0xallie在從恢復/DFU啟動時添加對arm64e設備的檢查 – 通過@0xallie添加關於rootfs恢復後強制重新加載的註釋 – 通過@asdfugil更新有效負載 – 修復

_kill_if_running對於根進程,使用@0xallie – 使用@vadim-a-yegorov 提高穩定性 – 使用@0xallie 隱藏來自iproxy 的錯誤消息 – 使用@0xallie 添加–ipsw 選項 – dfuhelper:使用@0xallie 檢查設備是否已處於DFU 模式 – dfuhelper:如果設備使用@0xallie重新啟動到正常/恢復模式,則會過早崩潰 – 確保fs始終設置為@0xallie – 使用@0xallie修復dfuhelper緩慢(主要在macOS上) – 更新COMMONISSUES.md並使用@BananaOnGitHub修復一些restorerootfs內容 –使用curl 來測試連接,而不是使用@0xallie 進行ping。當 Palera1n 使用 @0xallie 運行時,防止 Finder 彈出。

這裡需要澄清的是,本次更新並非針對 Palara1n-C,而是針對較舊的傳統 Palera1n 越獄。得益於 checkm8 硬件引導加載程序漏洞,兩者都支持運行 iOS 或 iPadOS 15.0-16.x 的 A9-A11 設備。

如果您是palera1n的現有用戶,那麼您可以從palera1n GitHub存儲庫獲取最新版本。如果您還不是 Palera1n 用戶,您可以按照我們指南中的步驟首次開始。

您是否很高興看到 Palera1n 團隊在向公眾發布之前添加了對新 iPhone 和 iPad 固件的支持?請在下面的評論部分告訴我們。

發佈留言