Tým Kaspersky diskutuje o tom, jak objevili bypass KTRR pro zařízení arm64e na konferenci 37c3

Přesně podle plánu skupina z Kaspersky, která řekla, že ve středu vystoupí na konferenci 37c3, aby prodiskutovala svá zjištění a předvedla bypass KTRR pro zařízení arm64e (A12-A16 a možná i A17), přesně to dnes ráno udělala.

Tým Kaspersky diskutuje o tom, jak našli bypass KTRR pro zařízení arm64e na 37c3.

Stručný přehled toho, co vedlo tým k tomu, aby zjistil, co udělal, poskytneme níže, ale pokud byste se na prezentaci raději podívali sami , můžete tak učinit.

Skupina, kterou tvořili Boris Larin (@oct0xor), Leonid Bezvershenko (@bzvr_) a Georgy Kucherin (@kucher1n), se podělila o zajímavý příběh o tom, jak se na ně a jejich kolegy zaměřoval malware a jak reagovali pečlivou triangulací a obrácením. inženýrské techniky, abyste se o tom dozvěděli více.

Poté, co zpozorovali podivné chování v podobě nečekané komunikace do a ze zařízení iOS připojených k jejich Wi-Fi síti, jejich zájem vzbudil zájem a rozhodli se ponořit hlouběji. To je vedlo k nalezení útoku, který by mohl být spuštěn škodlivým iMessage .

Zdálo se, že se útočníci pokoušeli zakrýt své stopy odstraněním jakékoli stopy po iMessage a aktivech, které by mohly vést tým Kaspersky ke zjištění, co se děje, ale udělali zásadní chybu – neodstranili všechny stopy.

Tým Kaspersky poté nastavil server, aby zachytil provoz, kde jej bylo možné později dešifrovat a zkontrolovat pomocí forenzní analýzy. Prostřednictvím této metody získali e-mailové adresy svých útočníků a dozvěděli se více o fungování útoku.

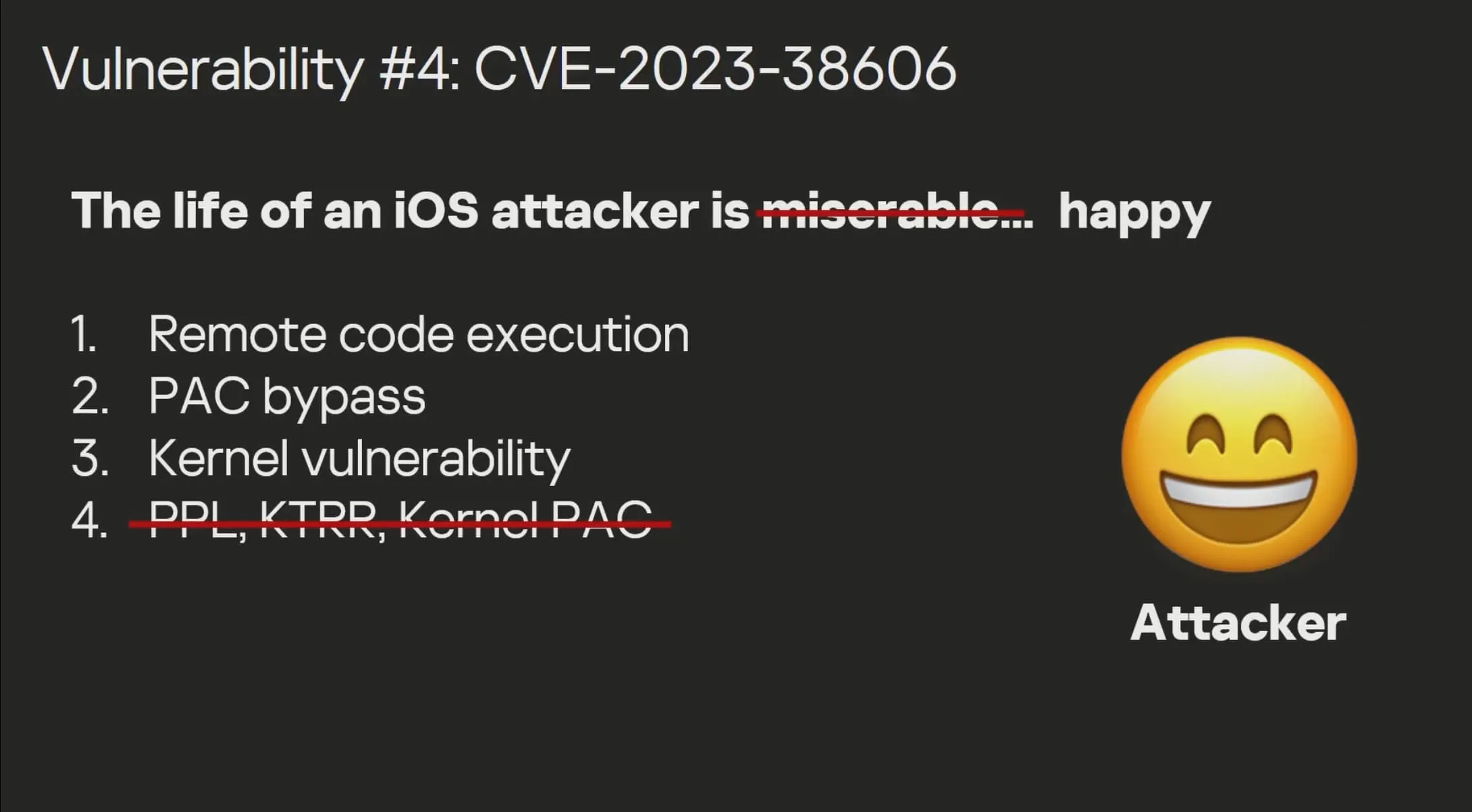

Vstupte do bypassu KTRR – způsobu, jak obejít bezpečnostní zmírnění zavedená společností Apple, aby se zabránilo přístupu k paměti jádra v oblasti pouze pro čtení textu jádra – který lze využít v řetězci plného využití k útěku z vězení.

Snímek z KTRR bypassu týmu Kaspersky v 37c3.

Snímek z KTRR bypassu týmu Kaspersky v 37c3.

Bypass KTRR je hardwarový, což znamená, že jej Apple nemůže opravit softwarovými aktualizacemi. Jediné, co může společnost doufat, je zatemnit to bandaids, ale to nebude stačit k tomu, aby odhodlaní tvůrci útěk z vězení zůstali dlouho mimo.

Aby bylo jasno, i když je bypass KTRR založen na hardwaru, není to totéž jako zneužití bootromu založeného na hardwaru, jako je checkm8 . Protože je však založen na hardwaru, lze jej používat na postižených telefonech znovu a znovu tak dlouho, jak je potřeba k vytvoření nových útěků z vězení.

Apple pravděpodobně vyladí svůj hardware v budoucích iPhonech, aby zajistil, že nebudou zranitelné vůči bypassu KTRR. Přesto to neopraví mnoho zařízení, která jsou již v oběhu, a proto je to tak obrovský problém.

Zatímco novější aktualizace softwaru evidentně opravily jedinečný útok, který dnes tým Kaspersky podrobně popsal, kdokoli na postiženém typu zařízení nebo firmwaru s trochou know-how může použít týmový open-source nástroj, aby zjistil, zda bylo jeho zařízení kompromitována stejným útokem, jakým byl zasažen jejich tým.

Od této chvíle není obchvat KTRR týmu Kaspersky ještě zveřejněn, ale očekává se, že se to brzy změní. Podporuje veškerý firmware nižší než iOS & iPadOS 16.6, který zahrnuje iOS a iPadOS 16.5.1 a starší. Kromě toho bypass funguje pouze na zařízeních arm64e (A12-A16 a možná A17, i když to druhé zůstává nepotvrzené).

Bude zajímavé sledovat, co se stane s bypassem KTRR, protože má potenciál přinést nám několik dalších sezón útěku z vězení, právě když to všichni začínali vzdávat.

Napsat komentář