Nadcházející útěk z vězení pro zařízení arm64e se systémem iOS 16.6 a nižším bude projednán na #37c3

Zatímco mnoho rodin bylo probuzeno k oslavě vánočních svátků 25. dne , některé byly příjemně překvapeny příspěvkem bezpečnostního výzkumníka Borise Larina (@oct0xor) na X (dříve Twitter), že útěk z vězení pro A12 a novější zařízení se systémem iOS a Brzy bude vydán iPadOS 16.6 a starší.

Tato zpráva většinu z nás překvapila, protože až dosud nic nenaznačovalo útěk z vězení pro iOS a iPadOS 16 pro zařízení arm64e.

Ještě lepší je skutečnost, že se zdá, že využívá bypass KTRR (jaderný text readonly region), který je ještě výkonnější než bypass PAC nebo PPL, na který většina z nás čekala, aby bylo možné provést jailbreak založený na kfd . .

I když zmíněný škádlivý útěk z vězení nebude založený na kfd, zdá se, že nebudeme dlouho čekat na to, abychom se dozvěděli o jeho mase a bramborách.

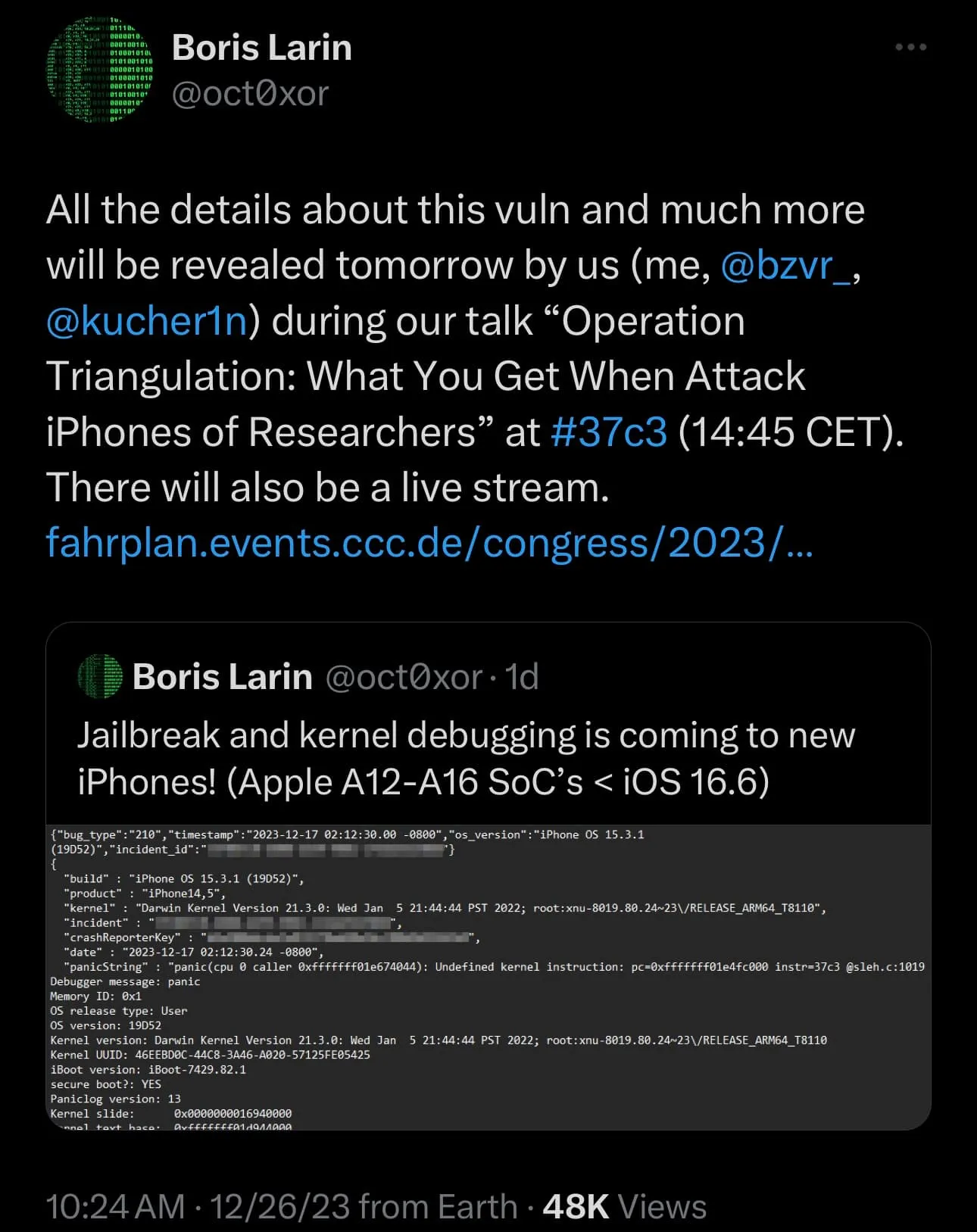

V následném příspěvku sdíleném v úterý pro X Larin uvedl, že podrobnosti o zranitelnosti budou projednány zítra na #37c3 Larinem a dalšími dvěma bezpečnostními výzkumníky včetně Leonida Bezvershenka (@bzvr_) a Georgyho Kucherina (@kucher1n) během přednášky. s názvem „Triangulace: Co získáte, když zaútočíte na iPhony výzkumníků“.

Popis přednášky na stránce událostí zní takto:

Představte si, že objevíte útok zero-click zaměřený na mobilní zařízení Apple vašich kolegů a podaří se vám zachytit všechny fáze útoku. Přesně to se nám stalo! To vedlo k opravě čtyř zranitelností zero-day a objevení dříve neznámého a vysoce sofistikovaného spywaru, který tu byl léta, aniž by si toho někdo všiml. Říkáme tomu operace triangulace. Tento příběh jsme škádlili téměř šest měsíců a přitom důkladně analyzovali každou fázi útoku. Nyní, poprvé, jsme připraveni vám o tom všechno říct. Toto je příběh nejsofistikovanějšího řetězce útoků a spywaru, jaký kdy společnost Kaspersky objevila.

V této prezentaci budeme sdílet:

– Jak se nám podařilo odhalit a zachytit všechny fáze zero-click útoku na iOS, i přes snahu útočníků jej skrýt a ochránit,

– komplexní analýzu celého řetězce útoků, který zneužil pět zranitelností, včetně čtyř zero-days

– možnosti malwaru, který přemění váš telefon na dokonalý sledovací nástroj,

– a odkazy na dříve známý malware, které se nám podařilo najít.

Široká veřejnost bude mít k dispozici živý přenos přednášky, aby si ji mohla prohlédnout a dozvědět se více o tom, jak tato chyba zabezpečení funguje.

Zdá se, že všichni tři zmínění bezpečnostní výzkumníci jsou přidruženi ke společnosti Kaspersky GReAT. Vzhledem k vlivu, který má Kaspersky ve světě kybernetické bezpečnosti, nepochybujeme, že to bude zajímavá a vzrušující prezentace pro každého, kdo se zabývá útěky z vězení nebo bezpečnostním výzkumem.

Těšíte se na to, co se stane s nejnovějším útěk z vězení pro zařízení arm64e se systémem iOS a iPadOS 16.6 a nižším? Ujistěte se, že nám dejte vědět v sekci komentářů níže.

Napsat komentář