El error de Google Pixel le permite «descomprimir» capturas de pantalla de los últimos cuatro años

En 2018, los teléfonos Pixel obtuvieron un editor de capturas de pantalla integrado llamado Markup con el lanzamiento de Android 9.0 Pie. La herramienta aparece cada vez que toma una captura de pantalla y, al tocar el icono del lápiz de la aplicación, tiene acceso a herramientas como recortar y una serie de lápices de colores. Esto es muy útil suponiendo que la herramienta Google Markup realmente haga lo que dice, pero la nueva vulnerabilidad indica que los cambios realizados por esta herramienta no fueron destructivos. Las capturas de pantalla de píxeles tomadas en los últimos cuatro años se pueden cortar o no editar.

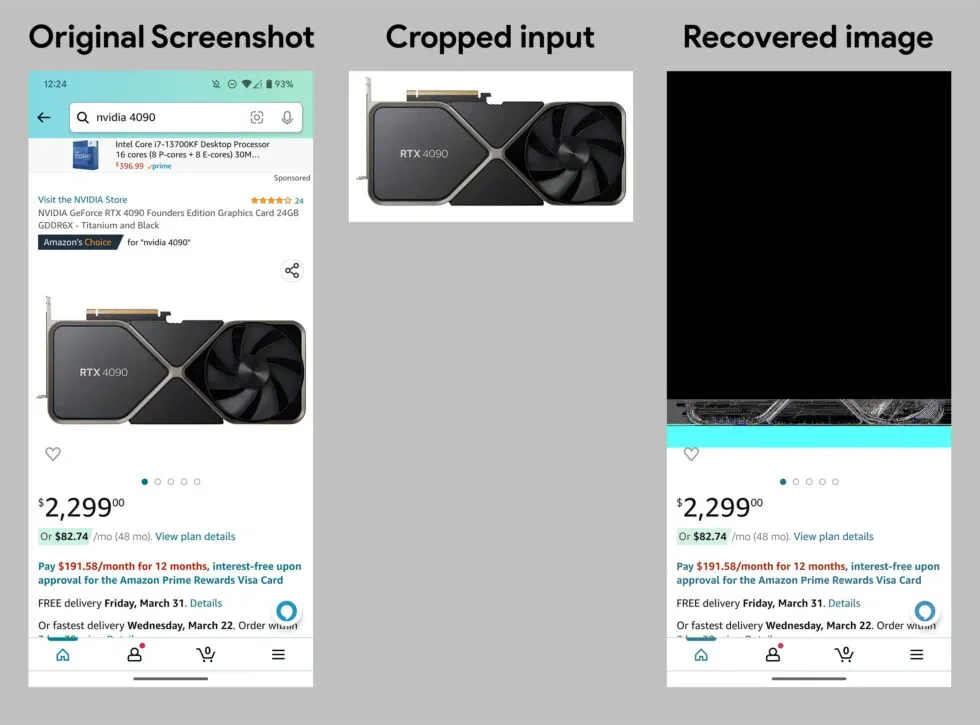

El error fue descubierto por Simon Aarons y lo denominó “Acropalypse” o, más formalmente, CVE-2023-21036. Hay una aplicación experimental en acropalypse.app que puede deshacer la edición de capturas de pantalla de Pixel, ¡y realmente funciona! Aquítambién hay un buen artículo técnico del colaborador de Aaron, David Buchanan. La esencia principal del problema es que el editor de capturas de pantalla de Google sobrescribe el archivo de captura de pantalla original con su nueva captura de pantalla editada, pero no trunca ni comprime ese archivo de ninguna manera. Si su captura de pantalla editada tiene un tamaño de archivo más pequeño que el original, muy fácil de hacer con la herramienta de recorte, terminará con un PNG con un montón de basura oculta al final. Estos datos basura consisten en los bits finales de su captura de pantalla original y, de hecho, estos datos se pueden recuperar.

Suena como una mala manera de escribir una herramienta de recorte de captura de pantalla, pero en defensa de Google, la versión de Android 9 de la herramienta de marcado funcionó correctamente y recortó el archivo sobrescrito. Sin embargo, Android 10 trajo muchos cambios dramáticos de «almacenamiento de alcance» en la forma en que funcionaba el almacenamiento de archivos en Android. No está claro cómo o por qué sucedió esto, pero tal vez como parte de esta gran ola de confirmaciones de manejo de archivos, un cambio no documentado se abrió paso en el analizador de archivos de Android Framework: el modo de «escritura» del marco dejó de truncar archivos sobrescritos y se creó un error en el marcado. La herramienta de marcado se basaba en el manejo de archivos del sistema operativo, y la forma en que funcionaba cambió en una versión posterior que nadie pareció notar.

La herramienta de prueba de concepto en acropalypse.app funciona muy bien. Si tiene un dispositivo Pixel sin corregir, puede recortar la captura de pantalla, introducirla en la herramienta y recuperar los datos sin recortar. No es perfecto: generalmente terminas con un PNG muy dañado con un área grande vacía, luego una banda de colores elegantes, pero puedes restaurar de manera bastante confiable la parte inferior de la imagen recortada. El error ha sido corregido.en la actualización de seguridad de Pixel de marzo de 2023, donde se marcó como una vulnerabilidad de seguridad alta. Esto solo ha afectado al editor de capturas de pantalla de Pixel, que guarda los PNG al sobrescribirlos, y no al editor de Google Photos, que guarda los JPG al hacer una nueva copia. Por lo general, las capturas de pantalla recortadas son vulnerables, no las fotos de cámara recortadas, a menos que esté haciendo algo realmente extraño, como tomar una captura de pantalla de la salida de su cámara.

Sin embargo, simplemente corregir el error para futuros usuarios no resuelve realmente el problema. Todavía hay una pregunta sobre las capturas de pantalla de Pixel de los últimos cuatro años que están disponibles y posiblemente llenas de datos ocultos que las personas no se dieron cuenta de que estaban compartiendo. Si comparte esta captura de pantalla públicamente, si la captura de pantalla es o no una violación de datos depende de quién la publique. Algunas aplicaciones, como Twitter, volverán a comprimir los archivos cargados, lo que eliminará los datos ocultos de la captura de pantalla. Si, en cambio, la aplicación comparte el archivo original, el tercero puede quitar el recorte de la captura de pantalla. En particular, se ha confirmado que Discord hace esto, y es probable que muchas otras aplicaciones de mensajería también usen el archivo fuente.

Deja una respuesta