연구원들은 대부분의 Windows PC에서 지문 판독기를 우회하는 방법을 알아냈습니다.

2015년 Windows 10에 Windows Hello가 도입된 이후 대부분의 Windows 노트북과 태블릿에는 일종의 생체 인증 장치가 설치된 상태로 출시되었습니다. 때로는 얼굴이나 홍채를 스캔하는 적외선 웹캠을 의미하기도 합니다. 때로는 전원 버튼이나 장치의 다른 곳에 장착된 지문 센서를 의미합니다.

이러한 인증 방법은 편리하지만 보안 공격으로부터 완전히 면역되지는 않습니다. 2021년에 연구원들은 사용자 얼굴의 적외선 이미지로 일부 Windows Hello IR 웹캠을 속일 수 있었습니다. 그리고 지난주 Blackwing Intelligence의 연구원들은 Windows PC에 사용되는 가장 널리 사용되는 지문 센서 중 일부를 어떻게 해결했는지 보여주는 광범위한 문서를 발표했습니다 .

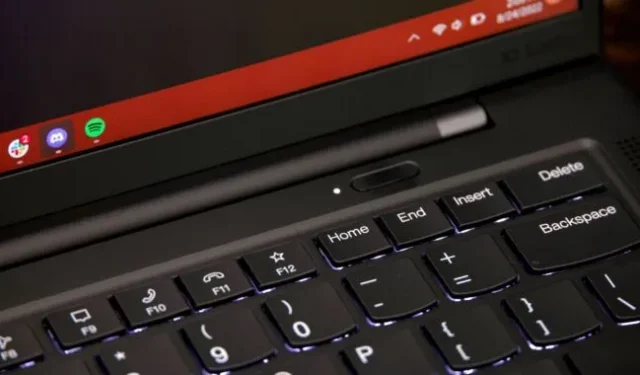

보안 연구원인 Jesse D’Aguanno와 Timo Teräs는 다양한 수준의 리버스 엔지니어링과 일부 외부 하드웨어를 사용하여 Dell Inspiron 15의 Goodix 지문 센서, Lenovo ThinkPad T14의 Synaptic 센서, 그리고 Microsoft 자체 Surface Pro 타이핑 커버 중 하나에 있는 ELAN 센서. 이것은 광범위한 PC 세계에서 나온 세 가지 노트북 모델이지만, 이 세 회사 중 하나는 일반적으로 지난 몇 년 동안 검토한 모든 노트북에 지문 센서를 만듭니다. 지문 판독기가 있는 대부분의 Windows PC는 유사한 공격에 취약할 가능성이 높습니다.

취약점에 대한 Blackwing의 게시물은 최신 PC의 지문 센서가 어떻게 작동하는지 정확하게 보여주는 좋은 개요이기도 합니다. 대부분의 Windows Hello 호환 지문 판독기는 “매치 온 칩(Match on Chip)” 센서를 사용합니다. 즉, 센서에는 호스트 PC의 하드웨어에 의존하지 않고 모든 지문 스캔 및 일치를 독립적으로 수행하는 자체 프로세서와 저장소가 있습니다. 이렇게 하면 호스트 PC가 손상된 경우 지문 데이터에 액세스하거나 추출할 수 없습니다. Apple의 용어에 익숙하다면 이는 기본적으로 Secure Enclave가 설정되는 방식입니다.

지문 센서와 나머지 시스템 간의 통신은 SCDP(Secure Device Connection Protocol)에 의해 처리됩니다. 이는 지문 센서가 신뢰할 수 있고 손상되지 않았는지 확인하고 지문 센서와 나머지 PC 사이의 트래픽을 암호화하기 위해 Microsoft에서 개발한 프로토콜입니다.

각 지문 센서는 결국 서로 다른 약점으로 인해 패배했습니다. Dell 노트북의 Goodix 지문 센서는 Windows에서 SCDP를 올바르게 구현했지만 Linux에서는 그러한 보호 기능을 사용하지 않았습니다. 지문 센서를 Raspberry Pi 4에 연결하여 팀은 Linux 지원과 “낮은 코드 품질”을 활용하여 Windows 계정에 들어갈 수 있는 새 지문을 등록할 수 있었습니다.

Lenovo와 Microsoft가 각각 사용하는 Synaptic 및 ELAN 지문 판독기의 주요 문제는 두 센서 모두 SCDP를 지원하지만 실제로 활성화되지 않았다는 것입니다. Synaptic의 터치패드는 Blackwing 팀이 활용할 수 있는 통신을 위해 사용자 지정 TLS 구현을 사용한 반면, Surface 지문 판독기는 통신을 위해 USB를 통한 일반 텍스트 통신을 사용했습니다.

D’Aguanno와 Teräs는 “사실 모든 USB 장치는 VID/PID를 스푸핑하여 ELAN 센서라고 주장할 수 있으며 단순히 승인된 사용자가 로그인하고 있다고 주장할 수 있습니다.”라고 썼습니다.

이러한 모든 악용을 위해서는 궁극적으로 특정 노트북에 침입하기로 결정한 공격자와 장치에 대한 물리적 접근이 필요하지만, 가능한 악용 사례가 매우 다양하기 때문에 노트북 제조업체가 이러한 문제를 모두 해결할 수 있는 단일 수정 방법은 없습니다. 이를 구현하려는 동기가 부여됩니다.

Blackwing의 첫 번째 권장 사항은 모든 Windows Hello 지문 센서가 실제로 이러한 종류의 일이 발생하는 것을 방지하기 위해 Microsoft가 개발한 프로토콜인 SCDP를 활성화하고 사용해야 한다는 것입니다. SCDP는 분명히 방탄은 아니지만 SCDP를 사용하는 지문 센서 하나가 침입하는 데 더 많은 시간과 노력이 필요했습니다. PC 제조업체는 코드 품질과 보안을 개선하기 위해 “자격을 갖춘 전문 제3자 구현 감사”를 받아야 합니다.

Microsoft의 공로로 이러한 발견은 주로 Microsoft의 MORSE(공격적 연구 및 보안 엔지니어링) 팀이 Blackwing Intelligence를 초대하여 지문 센서를 파괴하려고 시도했기 때문에 발표되었습니다. Microsoft는 PC OEM이 Windows 시스템에 구축하는 데 필요한 사항에 대해 많은 통제권을 갖고 있으며 앞으로는 PC에서 SCDP 또는 기타 기능을 사용하도록 요구할 수도 있습니다.

이러한 특정 악용 외에도 Blackwing 팀은 각 지문 센서의 펌웨어 및 디버그 인터페이스에 다른 공격을 허용할 수 있는 추가 취약점이 있을 수 있으며 판독기가 다른 “직접적인 하드웨어 공격”에도 취약할 수 있다고 추측합니다. 팀은 앞으로 이러한 가능성을 조사할 계획이며 Linux, Android 및 Apple 장치의 지문 판독기도 조사할 계획입니다.

답글 남기기