Nowe odkrycia wskazują, że metoda puaf_landa została faktycznie załatana w iOS 16.7, a nie 17.0

Podczas noworocznego weekendu podzieliliśmy się wiadomością o nowej metodzie eksploitu deskryptora plików jądra ( kfd ) o nazwie puaf_landa , która rozszerzyła obsługę popularnego exploita jądra na nowsze wersje iOS i iPadOS 16.x.

Jednak ku przerażeniu społeczności jailbreaków wczesnym rankiem w środę niektórzy programiści zaczęli wracać do pierwotnie fantastycznych wiadomości, gdy odkryli, że Apple po cichu załatał metodę puaf_landa w iOS i iPadOS 16.7.

Okoliczności te łatwo byłoby przeoczyć, ponieważ Apple wymieniło puaf_landa jako załataną w iOS i iPadOS 17.0. Jednak jak zauważyło kilku wybitnych programistów podczas prób aktualizacji różnych narzędzi do obsługi tej funkcji, puaf_landa zachowywał się dziwnie i nie dawał oczekiwanych rezultatów na iOS i iPadOS 16.7 lub nowszym.

Wśród tych programistów są @alfiecg_dev, @mineekdev i @MasterMike88, a wszyscy oni mają dziś ugruntowaną pozycję i cieszą się zaufaniem w społeczności. Niektóre z nich przyczyniły się nawet do powstania nowoczesnych narzędzi jailbreak.

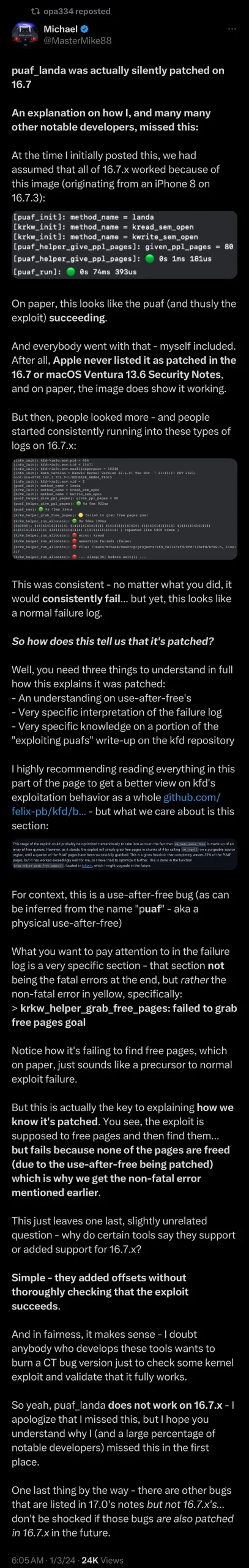

Chociaż zarówno @alfiecg_dev, jak i @mineekdev potwierdzili te ustalenia, to @MasterMike88 tak elokwentnie wyjaśnił problem w poście dla X (dawniej Twitter). W rzeczywistości przykuło to nawet uwagę głównego programisty Dopamine i TrollStore , Larsa Frödera (@opa334dev), jak pokazano w ponownym poście na zrzucie ekranu poniżej:

Jeśli chcesz przeczytać szczegółowe informacje i zrozumieć, dlaczego tak się dzieje, możesz je przeczytać na zrzucie ekranu postu w języku C powyżej, ale podsumujemy to, co trzeba wiedzieć dla prawie użytkowników, którzy mogą nie rozumiem żargonu technicznego poniżej.

Jak się wydaje, załatanie puaf_landa zostało przeoczone z dwóch głównych powodów: 1) ponieważ nie zostało wymienione jako załatane w informacjach o wydaniu iOS i iPadOS 16.7 od Apple; oraz 2), ponieważ oryginalny zrzut ekranu zwiastuna pokazał, że metoda wydaje się działać na iPhonie 8 z systemem iOS 16.7.3.

Dopiero gdy ludzie zaczęli węszyć w plikach dziennika, aby sprawdzić, dlaczego metoda nie działa prawidłowo, natknęli się na niewyjaśnione błędy i awarie na urządzeniach z systemem iOS i iPadOS 16.7 lub nowszym, co tak naprawdę zasygnalizowało tę sprawę.

Ale to nie tylko zagłada i mrok. Jeśli można z tego wszystkiego wyciągnąć coś pozytywnego, to jest to fakt, że mamy teraz exploit jądra, który działa najlepiej w iOS i iPadOS 16.6.1 zamiast iOS i iPadOS 16.5 (oraz 16.6 beta 1). Oznacza to, że więcej osób ma dostęp do TrollStore 2 niż wcześniej i że opracowane przez zespół Kaspersky GreAT obejście PPL może zostać wykorzystane do jailbreakowania systemów iOS i iPadOS 16.5.1, a także iOS i iPadOS 16.0-16.5. Jest to więc nadal przydatna metoda…

W rzeczywistości, nawet jeśli nie planujesz jailbreakowania, metoda puaf_landa powinna nadal okazać się przydatna do instalowania dodatków innych niż jailbreak na urządzeniach iOS i iPadOS 16.0-16.6.1 za pomocą aplikacji do zarządzania pakietami, takich jak Misaka , Picasso , i PureKFD .

Czy zasmuciły Cię dzisiejsze wiadomości? Omów to w sekcji komentarzy poniżej.

Dodaj komentarz