Видеокамеры для дверных звонков стали популярными до такой степени, что их можно приобрести за 30–40 долларов на таких торговых площадках, как Amazon, Walmart, Temu и Shein. Однако реальная стоимость владения может быть намного выше.

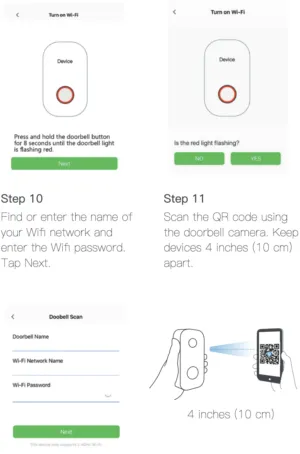

Consumer Reports (CR) опубликовал результаты расследования безопасности двух бюджетных брендов дверных звонков, Eken и Tuck, которые, по данным CR, в основном представляют собой одно и то же оборудование, производимое Eken Group в Китае. В дальнейшем камеры перепродаются как минимум еще под 10 брендами. Настройка камер осуществляется через обычное мобильное приложение Aiwit . И у камер есть еще кое-что, утверждает CR: «вызывающие тревогу уязвимости безопасности».

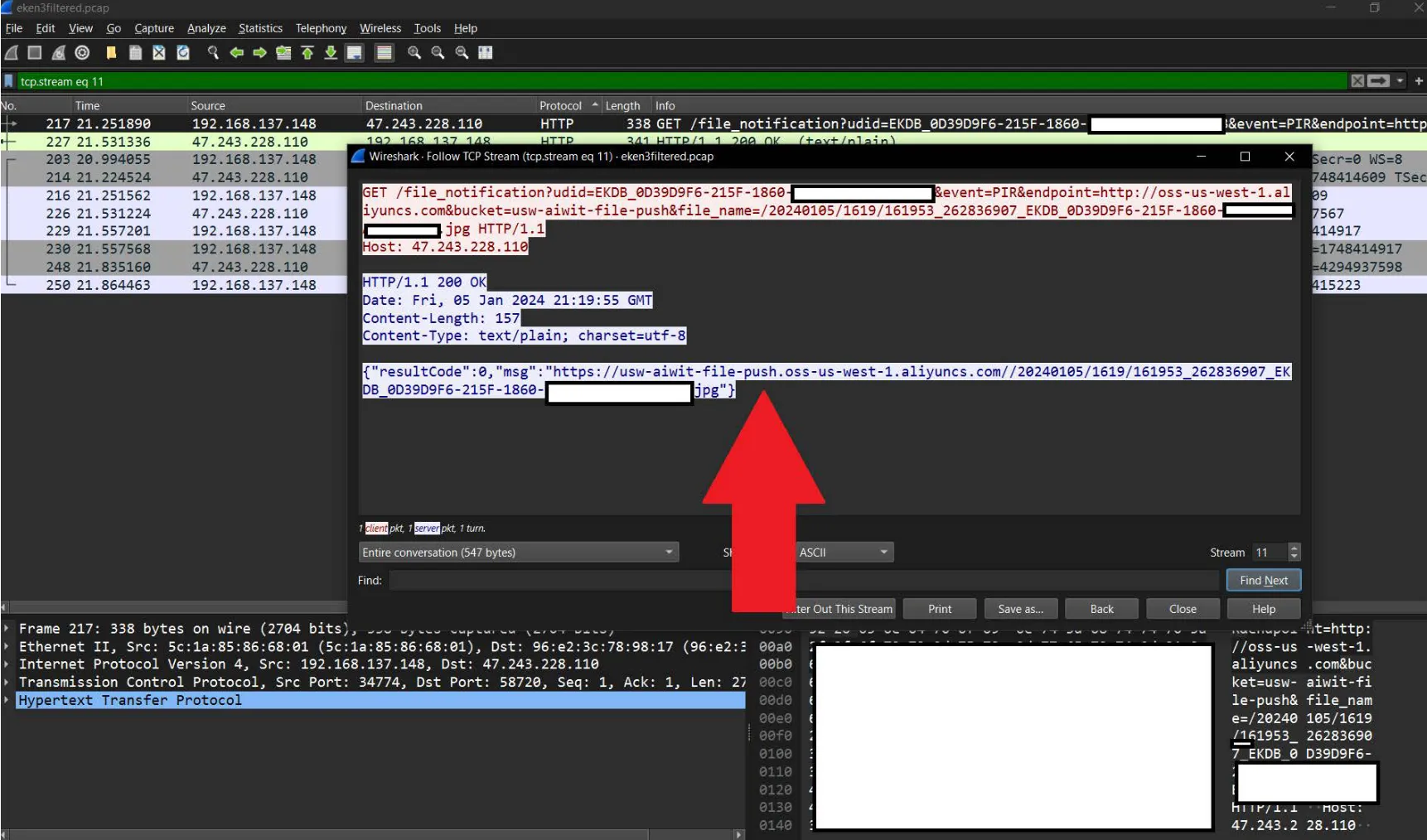

- Отправка общедоступных IP-адресов и SSID (имен) Wi-Fi через Интернет без шифрования.

- Управление камерами путем перевода их в режим сопряжения (что можно сделать с помощью кнопки на передней панели на некоторых моделях) и подключения через приложение Aiwit.

- Доступ к неподвижным изображениям из видеопотока и другой информации, зная серийный номер камеры.

CR также отметил, что у камер Eken отсутствует регистрационный код FCC. По данным CR, в январе 2024 года было продано более 4200 экземпляров, и они часто имели лейбл Amazon «Overall Pick» (как это сделала одна модель, когда автор Ars посмотрел ее в среду).

«Эти видеодомофоны от малоизвестных производителей имеют серьезные уязвимости в безопасности и конфиденциальности, и теперь они нашли свой путь на крупных цифровых рынках, таких как Amazon и Walmart», — сказал в своем заявлении Джастин Брукман, директор по технической политике Consumer Reports. «И производители, и платформы, продающие дверные звонки, несут ответственность за то, чтобы эти продукты не причиняли вреда потребителям».

CR отметила, что связалась с продавцами, у которых нашла дверные звонки в продаже. Тему сообщил CR, что прекратит продажу дверных звонков, но «похожие на вид, если не идентичные, дверные звонки остались на сайте», отметил CR.

Представитель Walmart сообщил Ars, что все камеры, упомянутые Consumer Reports и проданные третьими лицами, к настоящему времени удалены из Walmart. Представитель добавил, что покупатели могут иметь право на возмещение средств и что Walmart запрещает продажу устройств, для которых требуется идентификатор FCC, но которые не имеют его.

Арс связался с Amazon за комментариями и обновит этот пост новой информацией. Электронное письмо, отправленное на единственный адрес, который можно было найти на веб-сайте Экена, было возвращено недоставленным. Аккаунты компании в социальных сетях последний раз обновлялись как минимум три года назад.

CR предоставила Экену и Таку информацию об уязвимостях относительно своих выводов. В раскрытии отмечается объем данных, отправляемых по сети без аутентификации, включая файлы JPEG, локальный SSID и внешний IP-адрес. В нем отмечается, что после того, как злоумышленник повторно соединил дверной звонок с QR-кодом, сгенерированным приложением Aiwit, он получает полный контроль над устройством до тех пор, пока пользователь не увидит электронное письмо от Eken и не заберет дверной звонок.

За некоторыми исключениями, видеодомофоны и другие IoT-камеры, как правило, полагаются на облачные соединения для потоковой передачи и хранения отснятого материала, а также для уведомления своих владельцев о событиях. Это привело к некоторым заметным проблемам конфиденциальности и безопасности. В конце 2019 года было обнаружено, что дверные звонки пересылают учетные данные Wi-Fi в открытом виде. Eufy, компания, которая продавала свои предложения «Без облаков», была обнаружена для загрузки миниатюр лиц на облачные серверы для отправки push-уведомлений, а позже извинилась за это. и другие уязвимости . Поставщик камер Wyze недавно сообщил, что во второй раз за пять месяцев изображения и видео были случайно доступны не тем клиентам после длительного простоя .

Изображение листинга от Amazon/Eken