最新的 nekoJB 更新顯著提高了 puaf_landa 的 kfd 漏洞利用的可靠性

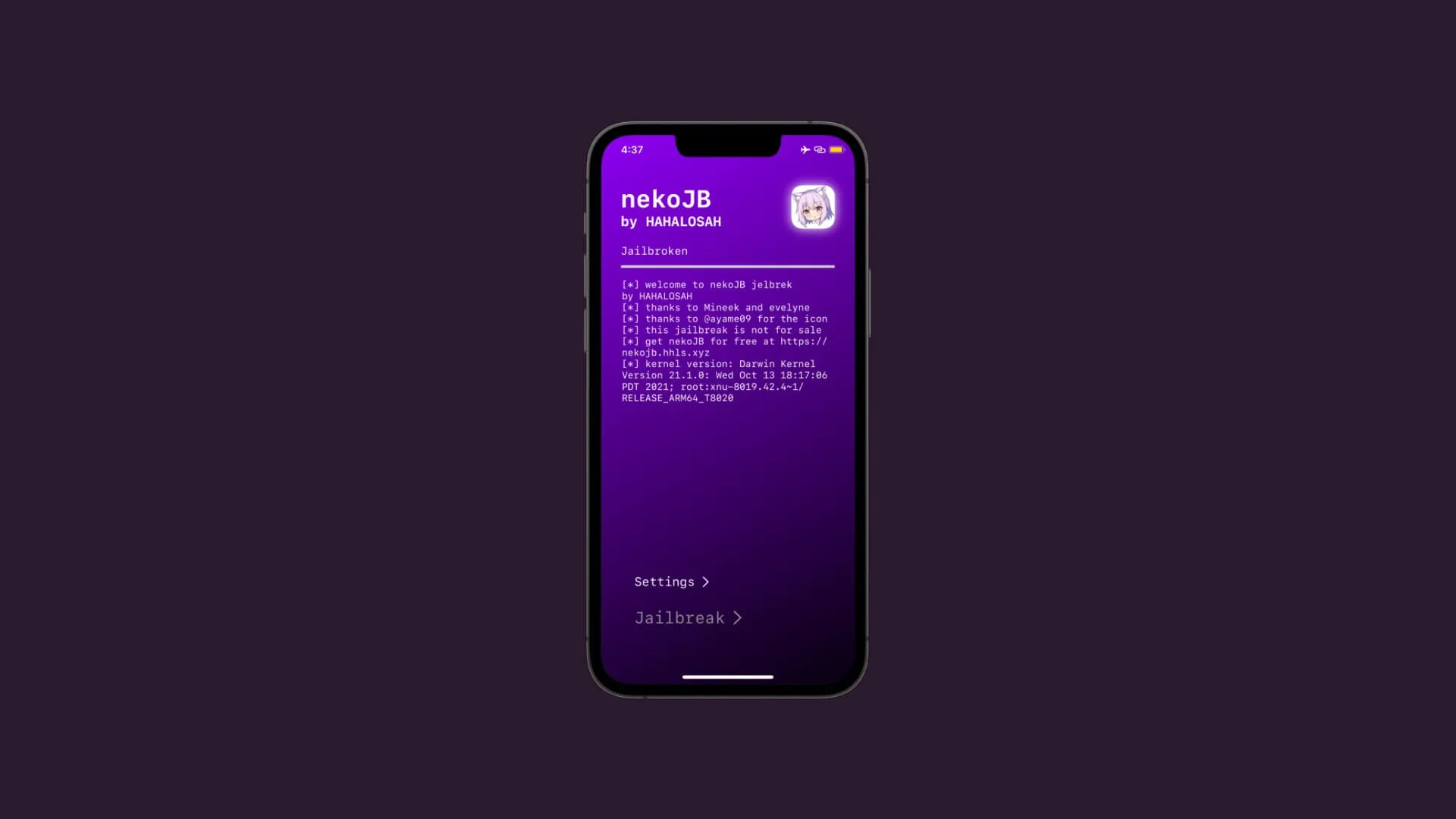

基於核心檔案描述符 ( kfd ) 漏洞的nekoJB越獄工具適用於運行iOS 或iPadOS 15.0-15.8 的arm64 設備(A9-A11),本週又進行了一次更新,這次將該工具升級到版本0.1.0 beta 5。

專案首席開發人員 HAHALOSAH 透過 Discord 伺服器和 X(以前的 Twitter)上的貼文分享了最新版本,並指出它應該透過puaf_landa方法極大地提高 kfd 的利用可靠性。

雖然您的情況可能有所不同,但開發人員表示,該漏洞「幾乎每次」都對他們有效,基於 kfd 的成功率聲譽,這聽起來像是一個特別好的改進。

雖然 A9-A11 設備早已透過Palera1n工具進行越獄,該工具利用了不可修補的checkm8 基於硬體的bootrom 漏洞,但nekoJB 提供了稍微更方便的用戶體驗,因為它是半不受限制的,而不是半受限制的,這意味著您不需要電腦在重新啟動後返回到越獄狀態。

另外值得注意的是,palera1n 用戶可以使用meowbrek2重新越獄實用程式來半解鎖他們的越獄,但 nekoJB 是一個包羅萬象的選項,即使是那些以前從未使用過 Palera1n 的人也可以利用。

如果您有興趣嘗試最新版本的 nekoJB,那麼最好的起點就是加入該專案的 Discord 伺服器。在那裡,您會發現一個。您可以使用TrollStore進行永久簽署的 ipa 。上傳後,您還可以從下面的開發者網站訪問該工具的最新版本:

您正在利用 nekoJB 工具嗎?請務必在下面的評論部分告訴我們原因或原因。

發佈留言